很简单的一个程序调试器,调用相关API实现(DebugActiveProcess)(DebugActiveProcessStop)(WaitForDebugEvent_)...注意,反汇编程序不是调用的BeaEngine.dll!! 而是以前开源的一个引擎!!!(源码已经打包)

”调试与反汇编“ 的搜索结果

易语言编写的调试器,支持反汇编

若要启用反汇编窗口,请在工具>选项(或工具> 选项>调试下,选择启用地址级调试。 若要在调试期间打开反汇编窗口,请选择窗口>反汇编或按 Alt+8 。 除汇编指令外,反汇编窗口还可显示下列可选信息: 每条指令所在...

但是有同一般解释器不一样的地方,LuaJit的作者搞了个叫DynASM的工具,通过DynASM预处理可以把汇编指令变成可执行的二进制码,所以解释模式解释执行byte code的逻辑是用汇编写的,如下: |//符合DynASM语法的

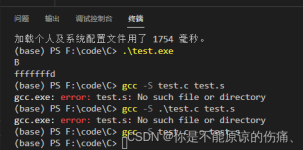

反汇编有有以下几种方法:1.使用gcc -S test.c 或者gcc -S test.c>out.txt2.使用gdb调试,在调试中输入disass 函数名 就可以3.objdump -D test 一般常用1,2两种,~~~~~C语言代码example.cint triangle( int ...

先看下流程!先看下流程!

易语言汇编反调试源码,汇编反调试,是否被调试,是否被调试1,是否被调试2,GetCurrentProcessId,NtSetDebugFilterState,OpenProcess,ZwQueryInformationProcess

linux系统的gdb调试c++和反汇编

风鱼Windfish是Gameboy ROM的反汇编程序,可以生成与兼容的汇编代码。背景发起该项目是为了支持 旨在了解原始Gameboy的Link觉醒背后的实现细节。 此后,该项目已成为Gameboy ROM的通用反汇编程序。 “ Windfish”这...

IL2CPP反汇编程序。 开启Apk 选择apk,它会自动展开和反汇编。 像代码编辑器一样,您可以看到反汇编的结果。 比较Apks 选择两个apk,并显示它们之间的差异。 如果存在差异,则更改背景色。 入门 视窗 下载 打开...

反汇编调试工具

标签: 反汇编 x86 x64

反汇编调试工具,包含X86和X64调试版本。非OllyDbg

keil调试教程、反汇编技巧经验、ARM汇编指令。

主要给大家介绍了关于iOS安全防护系列之ptrace反调试与汇编调用系统方法的相关资料,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧

用IDA反汇编个STM32小程序.doc编程资料

修复了反汇编中R型指令的重大bug。 2018.4.27日更新 弃坑许久的MiniMIPS终于更新啦~最近两天好不容易忙完了大部分ddl,想起mips作业截止日期也快到了,于是(可能是最后)更新一波,同时添加了macos预编译包,现在...

在调试的环境下,我们可以很方便地通过反汇编窗口查看程序生成的反汇编信息。如下图所示。 记得中断程序的运行,不然看不到反汇编的指令 看一个简单的程序及其生成的汇编指令 #include<stdio.h> ....

自己写的一个调试器模型的源码, 有单步功能和反汇编引擎.

Capstone的库可以集成到许多不同的应用程序和工具中,因此被广泛应用于反汇编、逆向工程、漏洞分析和入侵检测等领域,著名的比如IDA Pro、Ghidra、Hopper Disassembler等调试器都在使用该引擎。

易语言编写的调试器,支持反汇编

标签: SanYe

易语言编写的调试器,支持反汇编。@1185384801。

x64dbg反汇编工具,程序调试器

PlayStation 3 调试器的前端。 请理解,我现在对提供支持、发布或关注任何评论、问题或拉取请求不感兴趣。 部署 要构建 Nerve 客户端,请克隆此存储库的master分支,然后执行以下操作: 1.安装开发和客户端依赖: ...

介绍了常用寄存器、汇编指令等基本概念,并详细分析C语言的入口程序

OllyDbg汇编/反汇编引擎

标签: 反汇编引擎

感谢看雪论坛的bluesand大大对OD反汇编引擎移植到VS上,并修改了许多bug 使用方法: 反汇编函数 ulong Disasm(char *src,ulong srcsize,ulong srcip, t_disasm *disasm,int disasmmode) 返回值是指令长度 src指向...

-exec disassemble Dump of assembler code for function main: 0x00000000080006aa <+0>: push %rbp 0x00000000080006ab <+1>: mov %rsp,%rbp 0x00000000080006ae <...: sub $0x20,%rsp ...

1. 主要目的: 查找出错误的函数 查找函数内某个出错参数 2. 适用情况 比较适合于使用第三方库或者其他dll文件时,无法进入使用函数内部的情况。 ...call函数:函数的返回值能够反映函数调用情况,如果出错,则...

如何通过反汇编跟踪调试程序报错的位置?

推荐文章

- Response使用 application/octet-stream 响应到前端_application/octet-stream;charset=utf-8-程序员宅基地

- 利用MultipartFile实现文件上传_实现了multipartfile file上传文件时要选择一个栏目,传给后端一个栏目id,如何实现-程序员宅基地

- muduo之Singleton_muduo singleton-程序员宅基地

- html5 动态存储 localStorage.name 和localStorage.setItem()的差别_localstorage.setitem('aa')和localstorage.aa一样吗-程序员宅基地

- 02.loadrunner之http接口脚本编写_http脚本-程序员宅基地

- The server time zone value ‘�й���ʱ��‘ is unrecognized or represents more than one time zone.-程序员宅基地

- 如何打造企业短视频账号的人设?_做的比较有人格化的公司短视频账号-程序员宅基地

- 一个会做饭的程序员如何每天给女朋友带不同的便当?-程序员宅基地

- PendingIntent重定向:一种针对安卓系统和流行App的通用提权方法——BlackHat EU 2021议题详解 (下)_getrunningservicecontrolpanel-程序员宅基地

- python 之 面向对象(反射、__str__、__del__)-程序员宅基地