”系统安全与恶意代码分析“ 的搜索结果

摘 要:恶意代码的网络行为分析是网络安全领域的一个重要研究视角。针对现有系统普遍存在的网络行为分析不全面、不深入的问题,归纳了恶意代码的功能模块,提出了较为全面的网络行为分析内容。通过对比已有系统的...

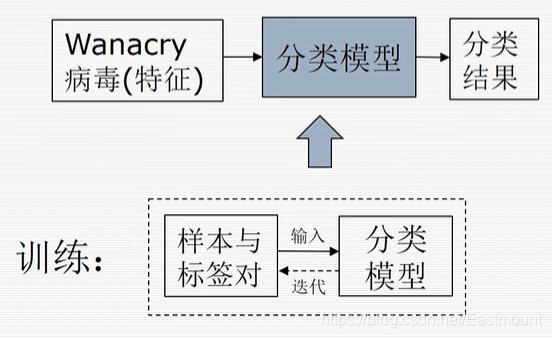

主要应用CiteSpace可视化工具,以近16年在恶意代码检测领域的CNKI中文期刊数据和WOS数据为研究对象,基于文献计量内容分析方法系统地回顾了国内外在恶意代码检测领域的关注点、研究脉络的发展规律、存在的共性与差异...

DataCon2020大数据安全分析大赛, :trophy: 【方向五】恶意代码分析冠军原始码和方案。 最终排名(部分) 赛题回顾 启发与思路 资格赛中获得的启发 ①〜②:需要关注虚拟机,调试软件,反编译软件,逆向分析工具和...

“信息安全科普系列”是笔者结合众多信息安全科普书籍的一个读后感,其中...“信息安全科普系列”——病毒与恶意代码 恶意代码是啥? 病毒 大麻病毒 反病毒 第一代反病毒引擎 第二代反病毒引擎 启发式杀毒引擎 其他引擎

系统安全性反向分析该资源为系统安全和逆向分析实验,包括作者从零学习恶意代码分析,病毒逆向分析的工具及样本,基础性文章,希望对您有所帮助〜声明:本人坚决反对利用教学方法进行犯罪的行为,一切犯罪行为必将受...

传统计算机病毒定义:是指编制或者在计算机程序中插入的破坏计算机功能或者毁坏数据,影响计算机使用,并能自我复制的一组计算机指令或者程序代码。...一个软件被看作是恶意代码主要是依据,而不是恶意代码本身的特征。

计算机病毒与恶意代码期末总结

标签: 恶意代码

提出一种基于纹理指纹的恶意代码特征提取及检测方法,通过结合图像分析技术与恶意代码变种检测技术,将恶意代码映射为无压缩灰阶图片,基于纹理分割算法对图片进行分块,使用灰阶共生矩阵算法提取各个分块的纹理特征...

恶意代码分析实战课.zip

标签: 恶意代码

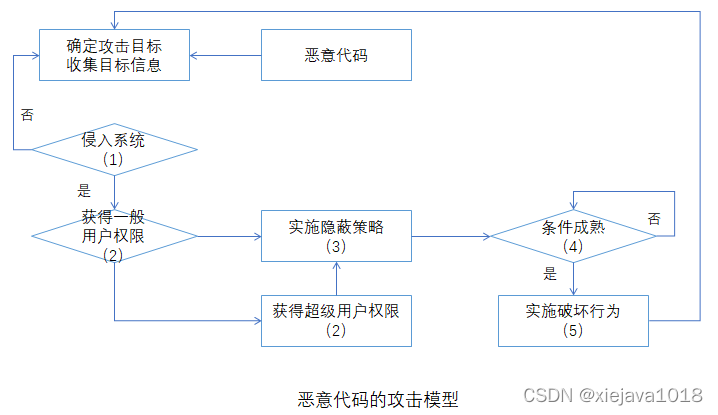

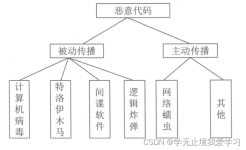

而随着计算机系统安全攻击与防御技术的不断较量,恶意代码的攻击手法、攻击形式也越来越趋于隐秘化、复杂化,任何以某种方式对用户、计算机或网络造成破坏的软件,都可以被认为是恶意代码,包括计算机病毒、木马、...

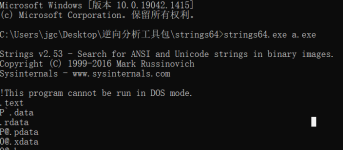

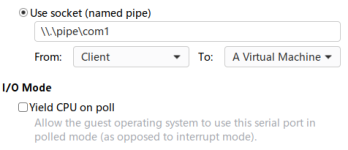

本次实验的重点是借用软件工具,通过工具来具体分析恶意代码,通过对后门文件的多方面分析检测,查看是否主机中有可疑对象和可疑行为,这对平时主机的使用和保护都有着重大的实际作用。这个程序对系统的正常运行是...

java恶意代码检测源码 技术文章存档 Paper list: Talking About Exploit Writing Bypassing AntiVirus Detection for Malicious PDFs MBR病毒分析 使用bochs调试MBR 基于MBR的系统登录密码验证程序 PDF文件格式分析...

二、恶意代码分析技术 3 (一)静态分析方法 3 (二)动态分析方法 4 (三)恶意代码分析流程 4 (四)恶意代码分析实例一 5 (五)恶意代码分析实例二 8 三、恶意代码的防治 10 (一)使用优质的杀毒软件 11...

系统安全将更好地帮助初学者了解病毒逆向分析和系统安全。前文详细介绍2020 Coremail钓鱼邮件识别及分析内容。这篇文章是作者2022年参加清华大学、奇安信举办的DataCon比赛,主要是关于涉网FZ分析,包括恶意样本IOC...

推荐文章

- com.netflix.discovery.shared.transport.TransportException: Cannot execute request on any known serve-程序员宅基地

- PAT乙级练习题1010 一元多项式求导_pat 乙级 1010-程序员宅基地

- You can also run `php --ini` inside terminal to see which files are used by PH P in CLI mode_you can also run `php --ini` in a terminal to see -程序员宅基地

- 对UDP校验和的理解_udp 数据包 校验和 checksum=0-程序员宅基地

- 递归遍历文件夹,以c:/windows为例-程序员宅基地

- git 本地与远程的链接_git如何本地和网页链接-程序员宅基地

- ArrayList与HashMap遍历删除元素,HashMap与ArrayList的clone体修改之间影响_在arraylist和hashmap遍历的同时删除元素,可能会导致一些问题发生-程序员宅基地

- Chapter2-软件构造过程和生命周期_iterative and agile systems development lifecycle -程序员宅基地

- 4.6 浮动定位方式float_c语言中float的左右浮动属性示例-程序员宅基地

- OSS上传【下载乱码问题】_阿里云oss文件名乱码-程序员宅基地