将未经安全技术处理的退出使用的涉密计算机、涉密存储设备____或者改作其他用途的。依法给予处分;构成犯罪的,依法追究刑事责任。 A: 赠送 B: 出售 C: 丢弃 D: 以上都是习题:单选题 1. 将未经安全技术处理的退出...

”安全技术“ 的搜索结果

0x00 SimpleCalculator 打开后,发现flag.php可执行数学函数,在网上找到一个原题:https://www.cnblogs.com/20175211lyz/p/11588219.html 可执行shell拿到flag。 payload如下: ...\$pi=\$\$pi;\$p

考完脑瓜子嗡嗡的,赶紧记录一下。 (1)1-10判断题(1分/道) (2)11-35选择题(2分/道) (3)综合应用题3大题(10分...(1)对"没有网络安全就没有国家安全的理解" (2)对"建设网络安全命运共同体的理解" ...

第一章 信息安全保障概述 1.什么是信息?试比较分析书中有关信息的各种定义。 2.简单描述信息技术发展的各个阶段。 3.信息技术对社会和个人有哪些影响? 4.试说明信息安全发展的各个阶段。 5.信息安全保障的含义...

计算机三级 信息安全技术历年真题(一)总共十套 3月底之前更完

学习信息安全技术心得

标签: 心得体会

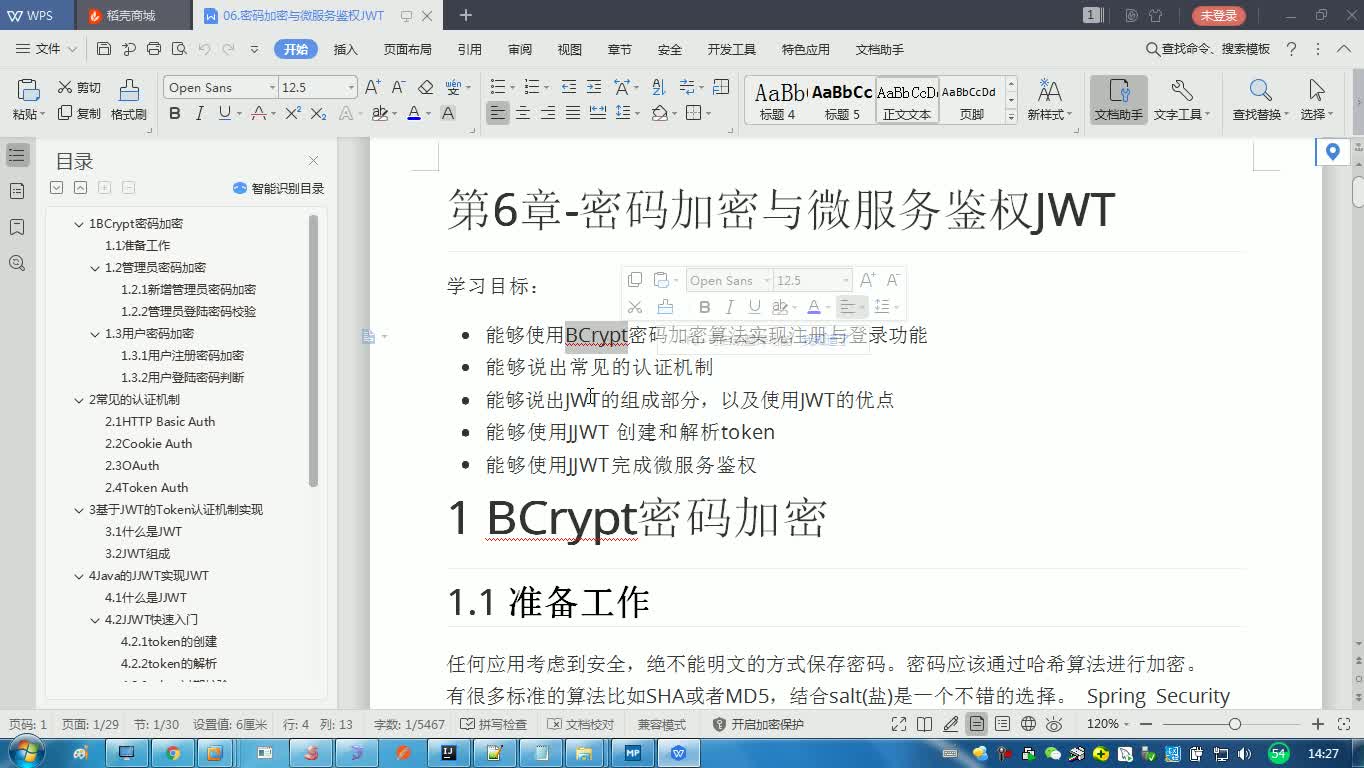

通过学习信息安全,我了解到信息化是社会发展的趋势。随着我国信息化的不断推进,信息技术的应用已经渗透到工作与生活的各个方面。尤其是密码学,在我们的生活中无处不在。例如银行卡,现在几乎人手一张,那么所对应...

全国计算机信息安全技术

标签: 信息安全技术

掌握信息安全技术的基本概念、原理、方法和技术 3. 熟练掌握计算机网络安全、系统软件安全和应用软件安全的基本知识和实践技能 4. 掌握信息安全设备的安装、配置和使用的基本方法 5. 了解信息系统安全设施...

近年,随着信息技术的快速发展和互联网应用的普及,越来越多的组织大量收集、使用个人信息,给人们生活带来便利的同时,也出现了对个人信息的非法收集、滥用、泄露等问题,个人信息安全面临严重威胁。本标准针对个人...

本文部分内容来自《中国电子...信息技术安全标准化技术委员会(CITS) 成立于1984年,在国家标准化管理委员会和信息产业部的共同领导下负责全国信息技术领域以及ISO/IEC JTC1相对应的标准化工作,是国内最大的标准化

资源名称:JGJ162-2014 建筑施工模板安全技术规范 免费下载 资源分类: 建筑工程标准规范 其他简介:JGJ162-2014 建筑施工模板安全技术规范 免费下载 【资源下载】 链接:...

为了方便大家观看,我每章都不会很长,因为太长了容易看不下去,我本人耐性就比较差...公钥基础设施( PKI )是利用密码学中的公钥概念和加密技术为网上通信提供的符合标准的一整套安全基础平台。 基础机制: 公开密钥机

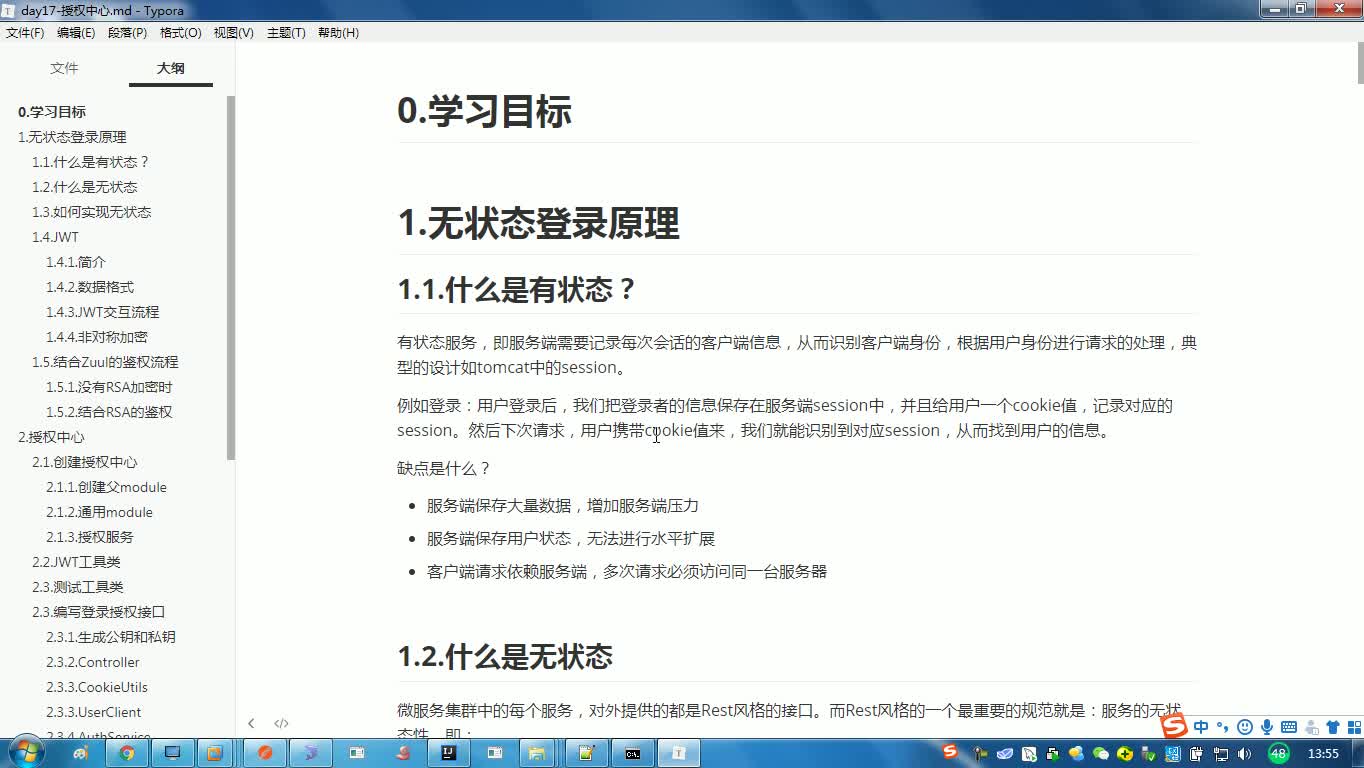

我们知道使用RSA加密,增强了数据的安全性,但是加密效率低,作为一个接入服务器,对接着大量的互联网用户,如果全部采用RSA加密保证数据安全,将大大地降低了服务器的处理效率,无法支持更大的用户并发量。...

资源名称:JGJ202-2010 建筑施工工具式脚手架安全技术规范 资源分类: 建筑工程标准规范 其他简介:JGJ202-2010 建筑施工工具式脚手架安全技术规范 【资源下载】 链接:...

2.用户数字证书中保存有用户的公钥,用户的私钥一般保存在硬件的证书介质中提交给用户,为了保证私钥的安全,硬件的证书存储介质会保护用户的私钥不会被卖出,所有涉及私钥的运算均在硬件内完成,从根本上保证了用户...

<------------纯手打内容并不能保证百分百没错字------------> 更新:考试过啦 虽然只是及格( 感觉单靠买的题库的的话 良好应该没什么...计算机四级信息安全工程师部分更新啦 四级全是选择题 直接看我的博客...

一、自我介绍 二、五个智力题 1.5L和6L杯子,水不限量,怎么取出3L水。 2.一个人要付给工人工资,只有一块金条,只能切两刀,工人工作7天,每天都要付给工资,问怎么切? 3.楼下三个开关,楼上三盏... 4.......

信息技术主要分为感测与识别技术、信息传递技术、信息处理与再生技术、信息的施用技术等四大类 信息系统是指基于计算机技术和网络通信技术的系统,是人、规程、数据库、硬件和软件等各种设备、工具的有机集合 在信息...

一、安全扫描技术1.1 安全扫描技术概念1、安全扫描技术指手工或使用特定的软件工具(安全扫描器),对系统脆弱性进行评估,寻找可能对系统造成损害的安全漏洞。2、安全扫描技术分为系统扫描和网络扫描两大类。 (1)...

[标准]GBT22239-2019信息安全技术网络安全等级保护基本要求 标准状态: 即将实施 替代情况: 替代GB/T 22239-2008 中标分类: 电子元器件与信息技术>>信息处理技术>>L80数据加密 ICS...

高校安全漏洞管理流程:你必须知道的几个要素 | Web安全 2017-07-21 09:42 高校信息安全管理是当前高校信息化工作的重点和难点。经过十余年的发展,各高校都基本完成了信息化建设的“原始积累”,拥有了相当数量的...

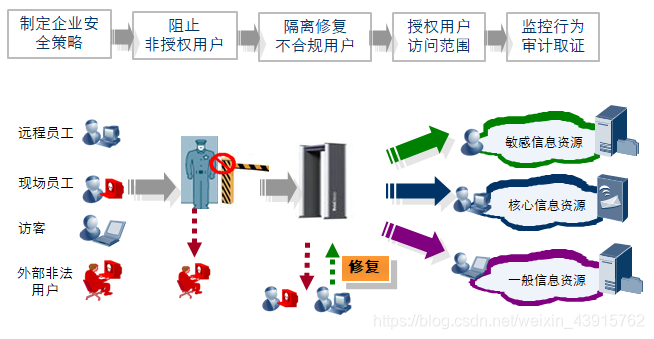

技术特色 在这种咄咄逼人的安全形势下,数据中心需要一个全方位一体化的安全部署方式。H3C数据中心安全解决方案秉承了H3C一贯...H3C数据中心安全解决方案的技术特色可用十二个字概括:三重保护、多层防御;分区规划

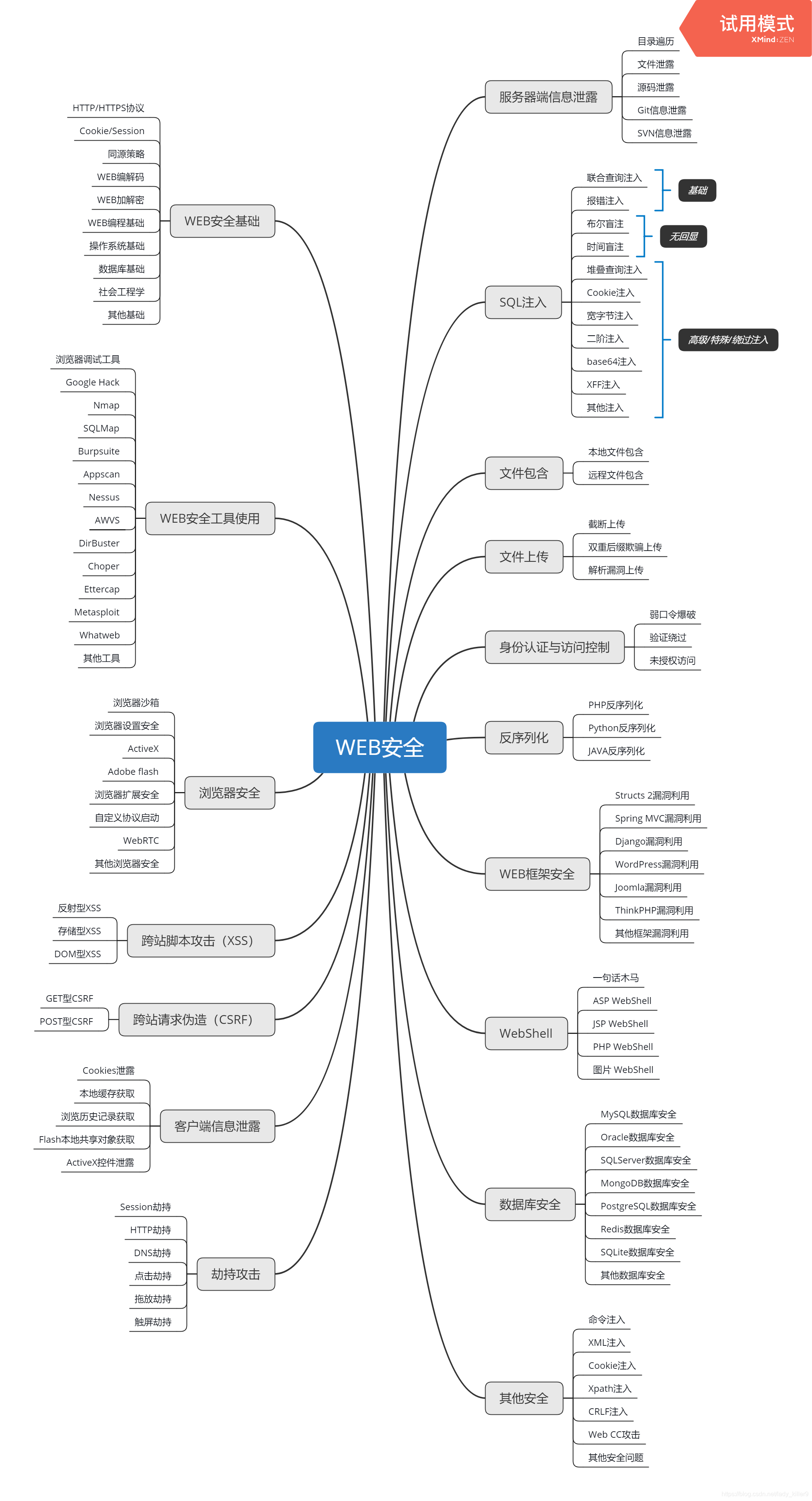

一,网络安全的基本概念 (1)网络安全的基本要素 1机密性 2完整性 3可用性 4可鉴别性 5不可抵赖性 (2)信息泄露与篡改 信息传输过过程可能存在的4种攻击类型 1截获 信息在传输过程中被非法截获...

计算机安全技术(第2版) 主编:张同光 清华大学出版社 ISBN:9787302429654 出版日期:2016.03.01 印刷日期:2016.03.16http://www.tup.com.cn/booksCenter/book_06791501.html (课件 PPT)计算机安全...

身份认证技术身份认证及方式1.概述:2.身份认证的三要素(1)现实生活中:(2)网络中:二、身份认证协议典型的身份认证协议1.KERBEROS协议(1)Kerberos协议概述:(2)Kerberos协议2.SSL协议(1)SSL协议概述:(2...

推荐文章

- 什么是ABA问题及ABA问题的解决方法。-程序员宅基地

- muduo库的Singleton类剖析_muduo网络库中的sinleton类是干嘛的-程序员宅基地

- attach java_【JAVA新生】nio attach引发的问题-程序员宅基地

- 位掩码(bitmask)在windows 串口事件驱动中的应用_windows返回bitmask的函数-程序员宅基地

- 【STL】stack & queue & priority_queue {栈,队列,优先级队列的介绍及使用;仿函数/函数对象;容器适配器,双端队列deque}_容器link、队列、栈、优先队列、bitset的使用方法-程序员宅基地

- Java泛型——限制可用类型_java 泛型 限制类型-程序员宅基地

- 冲刺港股IPO,速腾聚创「承压」-程序员宅基地

- C++中istringstream、ostringstream、stringstream详细介绍和使用_c++ istringstream-程序员宅基地

- Java面试之JUC系列: 阻塞队列详细解析_java实现阻塞队列面试-程序员宅基地

- WebUploader 大文件上传解决方案(500M以上)_webuploader 大小限制-程序员宅基地