一、SQL注入式攻击 1.所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。 2.在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令...

”sql注入“ 的搜索结果

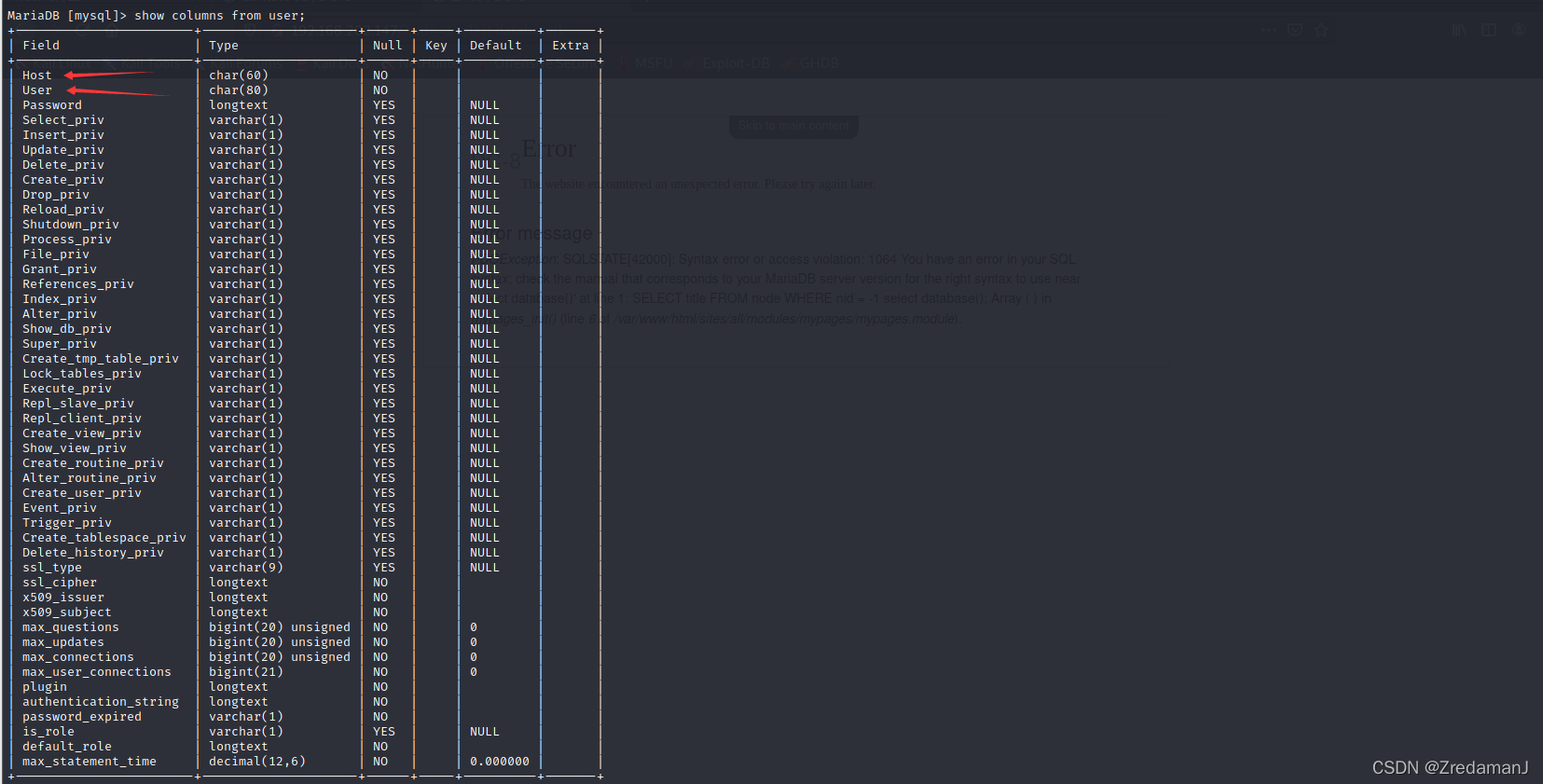

一、检测注入点二、判断是否存在 SQL 注入可能三、数据库爆破四、字段爆破五、数据库表爆破六、用户名、密码爆破七、总结一、检测注入点首先,在http://120.203.13.75:6815/?id=1...二、判断是否存在 SQL 注入可能...

SQL注入攻击是一种针对应用程序的安全漏洞,攻击者通过操纵应用程序的输入接口,向后台数据库发送精心构造的恶意SQL查询,从而达到非法获取、修改、删除数据,甚至获得数据库乃至服务器的控制权。盲注分为布尔盲注和...

为什么会产生SQL注入呢?我们根据这个简单的注册登录项目来解释。首先注册一个账号,账号密码都为123。这时我们来验证一下登录功能。我们输入正确的账号密码 ,可以看到登录成功。我们输入错误的密码,登录失败,...

最近重新学习了sql注入的一些相关的知识,对于之前的一些初学的时候的细节有了一些补充。 成因问题 sql注入的成因,其本质上是来自于未过滤的用户输入和不正确的sql代码拼接和执行。 环境来源 简单的sql注入会...

今天开始记录我刷sql注入方面题目的一个过程和心得,希望自己有所收获吧,先看这一题,有个搜索框,测试一下,果然存在sql注入漏洞。说明union后的第2、3列被显示出来,因此我们可以利用这两列获取当前数据库、当前...

SQL注入是一种注入攻击,可以执行恶意SQL语句。这些语句控制Web应用程序后面的数据库服务器。攻击者可以利用SQL 注入漏洞规避应用程序安全性方面的努力。他们可以绕过页面或Web应用程序的身份验证和授权,并恢复整个...

如果程序只是简单地把用户输入的内容拼接到SQL语句中,那么一个恶意的用户就可以尝试输入一些特殊的内容,比如输入用户名为“' OR '1'='1”(这是一个常见的SQL注入攻击示例),这样原本的SQL查询语句就可能被改变,...

一、如何防止SQL注入? 尽量避免使用常见的数据库名和数据库结构。SQL注入并不像大家想象得那么简单,它需要攻击者本身对于数据库的结构有足够的了解才能成功,因而在构建数据库时尽量使用较为复杂的结构和命名方式...

定义与原理SQL注入是一种攻击技术,通过在应用程序的查询中插入恶意SQL代码,攻击者可以绕过登录机制,获取、修改或删除数据库中的数据。历史与发展随着早期Web应用的兴起,SQL注入成为一种流行的攻击方式。尽管现在...

(Structured Query Language)简称。

sql注入

SQL注入(SQL Injection),简称SQLI,是一种攻击技术,攻击者通过在Web表单输入字段、URL参数或浏览器Cookie中插入恶意SQL代码,从而欺骗服务器执行非预期的命令。这些命令可能会泄露、修改或删除数据库中的数据。

一、什么叫SQL注入攻击?sql注入简介 SQL注入是较为普遍的互联网攻击方法,它并不是通过电脑操作系统的BUG来完成攻击,而是对于程序编写时的疏漏,利用SQL语句,达到无帐号登录,乃至改动数据库的目的。 SQL注入...

在介绍异或注入之前,先看看这个 mysql> select 'aaa'=0; +---------+ | 'aaa'=0 | +---------+ | 1 | +---------+ 1 row in set, 1 warning (0.00 sec) #这里可以看到返回结果是1,表示true mysql> select '...

渗透测试之SQL注入

标签: web安全

SQL注入 SQL注入指web应用程序对用户输入数据的合法性没有判断,前端传入后端的参数是攻击者可控的,并且参数带入数据库查询,攻击者可以通过不同的条件产生不同的SQL语句 sql注入漏洞的产生需要满足 参数用户可控...

推荐文章

- php 上传图片 缩略图,PHP 图片上传类 缩略图-程序员宅基地

- scrapy爬虫框架_3.6.1 scrapy 的版本-程序员宅基地

- 微信支付——统一下单——java_小程序统一下单接口-程序员宅基地

- (已解决)报错 ValueError: Tensor conversion requested dtype float32 for Tensor with dtype resource-程序员宅基地

- 记录el-table树形数据,默认展开折叠按钮失效_eltable一刷新展开的子节点展开按钮消失-程序员宅基地

- 设计模式复习-桥接模式_csdn天使也掉毛-程序员宅基地

- CodeForces - 894A-QAQ(思维)_"qaq\" is a word to denote an expression of crying-程序员宅基地

- java毕业生设计移动学习网站计算机源码+系统+mysql+调试部署+lw-程序员宅基地

- 14种神笔记方法,只需选择1招,让你的学习和工作效率提高100倍!_1秒笔记 高级-程序员宅基地

- 最新java毕业论文英文参考文献_计算机毕业论文javaweb英文文献-程序员宅基地