第一周的题目相对比较容易,pwn没有ak有点可惜,伪随机的部分弄得还不是很清楚,需要加把油伪随机部分还相对薄弱,需要加把油,绕过pie掌握的差不多了,加油,奥里给!!!

”pwn“ 的搜索结果

称之为“栈”是因为发生函数调用时,调用函数(caller)的状态被保存在栈内,被调用函数(callee)的状态被压入调用栈的栈顶。在函数调用结束时,栈顶的函数(callee)状态被弹出,栈顶恢复到调用函数(caller)的...

关于这两道题的总结:1、>: 将命令的输出重定向到指定文件,如果文件不存在则创建,如果存在则覆盖文件内容;>>: 将命令的输出追加到指定文件的末尾,如果文件不存在则创建。2、fork() 函数的作用是创建一个新的进程...

函数 ctfshow 的功能是将传入的字符串 src 复制到一个本地字符数组 dest 中,并返回 dest 的地址,dest 数组的大小为58,但是strcpy函数不会检查目标数组的大小是否足够,因此可能会导致缓冲区溢出。...

pwn学习资料整理——ROP技术

标签: pwn

1. 在32位程序中,参数是以什么形式进行传递的? 2. 在64位程序中,参数是以什么形式进行传递的? 3. 什么是return address? 4. 怎么利用控制栈空间来达到执行程序命令? 5. 32位中构造ROP 6. 64位中构造ROP

scanf函数是标准输入函数的一种,它的一些特性可以作为一些PWN题的利用空间。本文档记录对scanf函数的实验与分析的过程与结果。 scanf测试的重点是格式化的字符串。对于后面的参数来说,如果可以在之前修改对应于...

虽然在本地测试输出基本都一样,但是远程会开salr,所以利用程序中的函数a的libc和给的libc文件中函数a的libc(因为函数a在libc中是一直存在的)相减,就得出了偏移,这个偏移是不会变的,如果用泄露出的libc减去这...

刚好程序里有cat flag字符串,那么直接拿来用。但是要注意,p32(system)后面要接p32(main函数的地址),不然打印flag没回显。不过你也可以自己调用read函数写入/bin/sh到一个地址,然后传参exp:点击查看代码点进vuln...

CTF-PWN方向必备解题环境

如何使用GCC?编译运行后即可获得flag下载附件,是一个 .c 文件定义了一个字符数组 flag[],其中包含一系列 ASCII 码值,最后以NULL字符(\0)结尾,表示字符串的结束,使用 printf() 函数,其中的 %s 是格式化字符...

寄存器相对寻址方式结束后eax寄存器的值为?在 ida 中找到对应汇编代码:双击跟进 dword_80490E8 ,得到这里 msg 的地址是:0x80490E8将该地址赋给寄存器 ecx接着使用 add 指令对 ecx 加 40x80490E8 对应十进制为 ...

前言之前看到星盟Q群里面的消息,Freedom师傅在B站直播关于虚拟pwn入门的公开课,然后就去听了一波,感觉受益匪浅。之前一直以为虚拟pwn是超级复杂的东西,今年打比赛也遇到了好几次,一直无从下手。所以借着公开课...

目前我所遇到的一些pwn的做题技巧 我也是偶尔玩玩ctf,所以也不会很难的,所以这篇主要是帮助刚开始学习的人学习吧 首先知识点包括:栈,堆,整数溢出,格式化字符串 目前ctf的题越来越偏向于实际,有的会使用刚刚爆...

函数,这个函数有一个特性就是当它使用 %s 格式说明符来读取输入到字符数组 s 中,直到遇到空白字符(空格、制表符、换行符等)才会停止读取。这意味着函数会读取一个以空白字符结束的字符串。那么栈溢出不就来了吗...

刚好程序里有cat flag字符串,那么直接拿来用。但是要注意,p32(system)后面要接p32(main函数的地址),不然打印flag没回显。不过你也可以自己调用read函数写入/bin/sh到一个地址,然后传参exp:点击查看代码点进vuln...

/这个远程是打不通的,只有本地打得通。

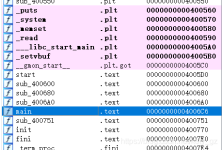

RELRO(RELocation Read-Only)保护是一种针对二进制可执行文件的安全性措施,用于防止针对程序中全局偏移表(GOT)和程序加载时动态链接器(LD)的攻击,确保全局偏移表(GOT)和过程链接表(PLT)在程序加载后被设...

pwn pwnpi 的 pwn 东西这东西有一天应该做什么: 检查可能的网络连接 -- LAN -- WLAN -- 3G 如果连接可用,提供 -- 反向隧道 -- 在该网络中嗅探 -- 该网络中的 autometasploit -- nmap 扫描该网络 -- 创建 Evil Twin...

BUUCTF-pwn(4)

标签: pwn

Canary各种绕过姿势

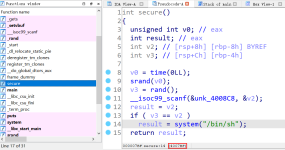

和【PWN · ret2libc】[2021 鹤城杯]babyof_Mr_Fmnwon的博客-程序员宅基地一样,是一道非常典型(指攻破过程)的ret2libc题目。通过泄露got表、libc偏移等,构造system('/bin/sh')由于exp的思路在上面那篇博客讲的很清楚...

64位Linux和32位Linux确乎有着关于参数传递上的不同,然而无论哪种,关于ret2libc这一题型。如果仅仅是wiki上的三道题目,那还是远远不够的。故尝试通过本题,总结ret2libc的一般过程。过程包括通过puts/write来泄露...

推荐文章

- 阿里云企业邮箱的stmp服务器地址_阿里云stmp地址-程序员宅基地

- c++ 判断数学表达式有效性_高考数学大题如何"保分"?学霸教你六大绝招!...-程序员宅基地

- 处理office365登录出现服务器问题_o365登陆显示网络异常-程序员宅基地

- Nginx RTMP源码分析--ngx_rtmp_live_module源码分析之添加stream_ngx_rtmp_live_module 原理-程序员宅基地

- 基于Ansible+Python开发运维巡检工具_automation_inspector.tar.gz-程序员宅基地

- Linux Shell - if 语句和判断表达式_shell if elif-程序员宅基地

- python升序和降序排序_Python排序列表数组方法–通过示例解释升序和降序-程序员宅基地

- jenkins 构建前执行shell_Jenkins – 在构建之前执行脚本,然后让用户确认构建-程序员宅基地

- 如何完全卸载MySQL_mysql怎么卸载干净-程序员宅基地

- AndroidO Treble架构下HIDL服务查询过程_found dead hwbinder service-程序员宅基地