document.evaluate()就是通过xpath获取dom节点。 返回的结果通过....JavaScript 技术篇-js通过xpath获取dom节点,js校验xpath唯一性。 document.evaluate(xpath, document, null, XPathResult.ANY_TYPE, null);

”js校验xpath唯一性“ 的搜索结果

asp.net知识库

标签: .net知识库

完整的在.net后台执行javascript脚本集合 ASP.NET 中的正则表达式 常用的匹配正则表达式和实例 经典正则表达式 delegate vs. event 我是谁?[C#] 表达式计算引擎 正式发布表达式计算引擎WfcExp V0.9(附源码) 运算...

在JMeter中,XPath经常被用来提取网页或响应中的特定数据,进行数据校验或性能测试。本章将介绍XPath的基础知识和在JMeter中的应用场景。 ## 1.1 什么是XPath XPath(XML Path Language)是一种在XML文档中定位...

Xpath定位与验证

标签: 前端 chrome javascript

绝对路径定位类似于:/...(2)如果元素没有唯一属性,可根据最近的上层路径的唯一属性作为开始位置,逐层编写到目标元素位置。相对路径定位,使用的是元素路径的部分信息,以及元素的部分特性。通过name进行定位。

a、id 根据id来获取元素,返回单个元素,id值一般是唯一的b、name 根据元素的name属性定位c、tagName 根据元素的标签定位d、className 根据元素的样式class值定位e、linkText 根据超链接的文本值定位f、...

多年爬虫领域老工程师深度总结反爬虫技术原理与场景,带你快速了解并掌握反爬虫技术栈知识

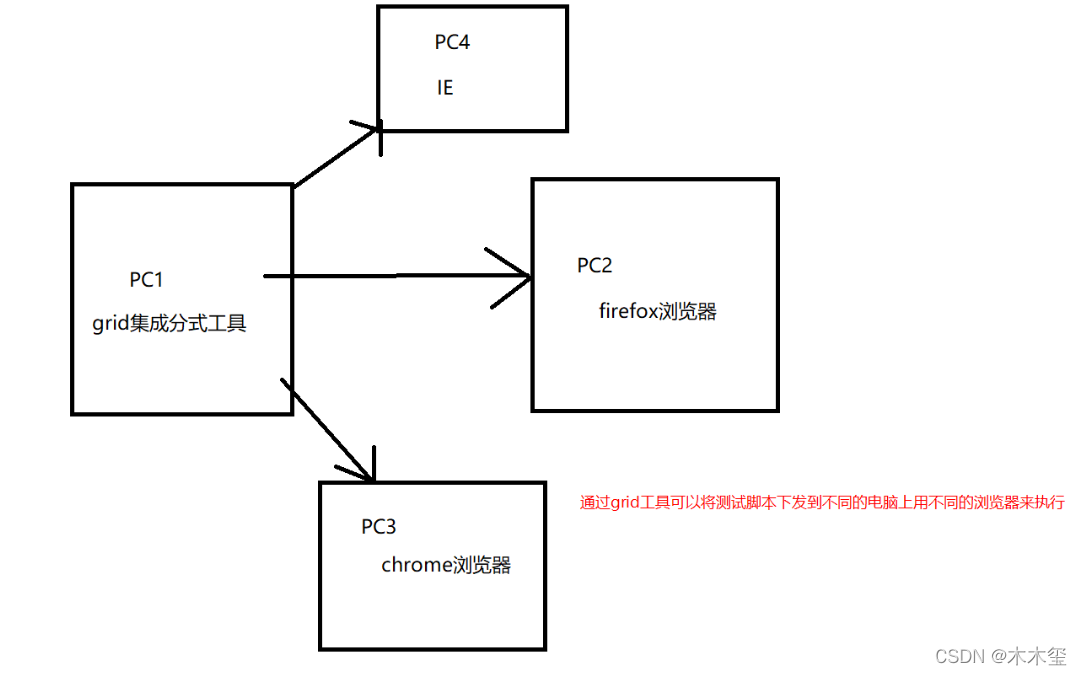

1.如何把自动化测试在公司中实施并推广起来的?选择长期的有稳定模块的项目 项目组调研选择自动化工具并开会演示demo案例,我们主要是演示selenium和robot framework两种。搭建自动化测试框架,在项目中逐步开展自动...

本文主要以Kettle概述、Kettle开发环境部署、mac m1 kettle安装、linux kettle安装、kettle集群安装部署、kettle输入、kettle输出、kettle转换、kettle批量加载、kettle流程、kettle脚本、kettle的Java代码案例、...

为落实《信息安全策略》的要求,有效加强应用系统安全管理,提升应用系统安全编码能力,指导开发团队有效进行应用系统安全编码,特制定本规范。

ESAPI(Enterprise Security API)是一个免费开源的Web应用程序API,目的帮助开发者开发出更加安全的代码,并且它本身就很方便调用。 根据下面的图,我将会介绍OWASP上10种类型的漏洞所对应的API使用方法,大概有十...

UI自动化测试(APP测试)

标签: 可用性测试

学习目标 1、了解XML的发展跟历史 ...3、熟练XML的语法规则 3、了解XML的约束 4、熟练XML的解析 5、熟练正则的解析 第1章 XML 1.1 概述 XML(EXtensible Markup Language)可扩展的标记语言。主要用于数据交换。...

网络安全相关

标签: web安全 javascript 前端

它可用于在客户端的浏览器中执行不需要的JavaScript易受攻击的代码: 如何避免这种情况: Encode.forHtml 方法就是对 html 的元素做转义,比如 转义为 等一时兴起了解了一下 xss 的相关概念,防御 xss 攻击通常需要...

反射性XSS有称为非持久型XSS(Non-Persistent XSS)。当某个站点存在XSS漏洞时,这种攻击会通过URL注入攻击脚本,只有当用户访问这个URL是才会执行攻击脚本。 1.1.1 URL请求串、请求体中的参数值在

搭建scrapy的开发环境,本文介绍scrapy的常用命令以及工程目录结构分析,本文中也会详细的讲解xpath和css选择器的使用。然后通过scrapy提供的spider完成所有文章的爬取。然后详细讲解item以及item loader方式完成...

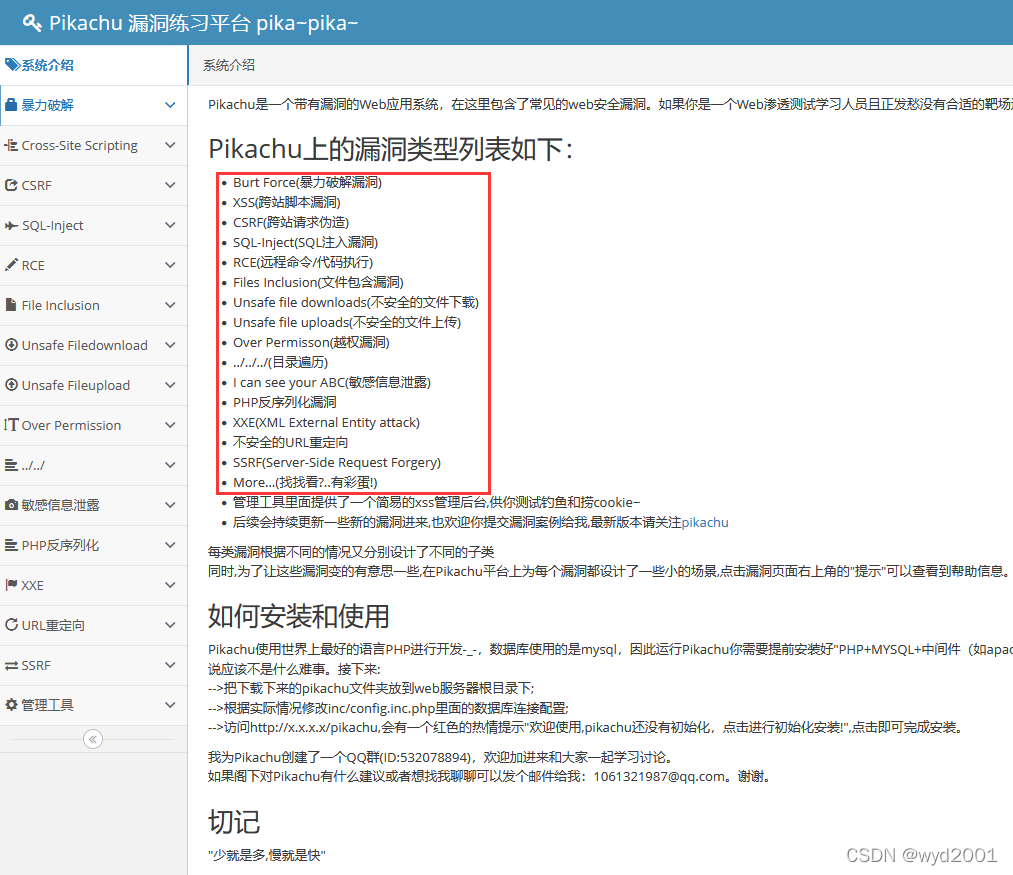

安全性测试 安全性测试主要是测试系统在没有授权的内部或者外部用户对系统进行攻击或者恶意破坏时如何进行处理,是否仍能保证数据和页面的安全。测试人员可以学习一些黑客技术,来对系统进行攻击。另外,对操作...

前端小结 ...软件架构 B/S browser/server 浏览器/服务器 C/S client/server 客户端/服务器 资源分类: 静态资源:可以直接被浏览器解析 ;js是 javascript简称:客户端浏览器脚本语言, 无需编译能够

准备WebUI自动化测试面试?这30个问题你必须掌握(一)

渗透测试之安全手册(干货)

标签: 渗透测试

身份标志风险等级:中漏洞描述:用户帐号(包括管理员及普通用户)应具有唯一性,保证应用系统中不存在重复用户帐号。测试步骤:修复方案:在注册时不仅对ID进行生成,也要对用户名做判断,防止相同用户名的账户重复...

第 3 章 基本概念 3.5.2 位操作符 ECMAScript 中所有数值都是以 IEEE-754 64 位格式存储,但位操作符并不直接操作 64 位的值。而是先将 64 位的值转换成 32 位的整数,然后执行操作,最后再将结果转换为 64 位。...

JS的简单用法 参考:http://www.w3school.com.cn/js/js_switch.asp JavaScript 是网络的脚本语言 JavaScript 是可插入 HTML 页面的编程代码。 JavaScript 插入 HTML 页面后,可由所有的现代浏览器执行。 1. 基础知识...

快速梳理23种常用的设计模式

标签: 设计模式

SQL注入 介绍 注入攻击的本质,是程序把用户输入的数据当做代码执行。这里有两个关键条件,第一是用户能够控制输入;第二是用户输入的数据被拼接到要执行的代码中从而被执行。sql注入漏洞则是程序将用户输入数据拼接...

推荐文章

- 如何正确的使用Ubuntu以及安装常用的渗透工具集.-程序员宅基地

- JNI参数传递引用_jni引用byte[]-程序员宅基地

- 三维重建工具——pclpy教程之点云分割_pclpy.pcl.pointcloud.pointxyzi转为numpy-程序员宅基地

- 以NFS启动方式构建arm-linux仿真运行环境-程序员宅基地

- 攻防世界 Pwn 进阶 第二页_pwn snprintf-程序员宅基地

- Ubuntu:显存占用及处理_ubuntu图形界面消耗资源-程序员宅基地

- HTTP协议、【HTTP请求、响应格式】及一次HTTP请求的完整过程_http协议完成一次请求-程序员宅基地

- 技术经验分享——给还在迷茫中的程序猿_程序员技术分享讲什么-程序员宅基地

- DC-DC 5V2A异步升压5V2A输出电源升压芯片2.6-5.5V供电_升压dc-dc5v芯片-程序员宅基地

- python 使用__slots__来限制类的实例属性的数量_python类限制成员数量-程序员宅基地