”NSSCTF“ 的搜索结果

进行解密得到:NSSCTF{4[]b0[]8[]5[]0[]1[]6[]-8[]ace-4[]1[]0[]7[]-8[]4[]d0[]-1[]da4[]1[]ab1[]0[]8[]ba}---------------------------------------------------------------又是收获满满的一天。根据题目提示进行...

1

由于http协议是一个无状态的协议,也就是说同一个用户第一次请求和第二次请求是完全没有关系的,但是现在的网站基本上有登录使用的功能,这就要求必须实现有状态,而session机制实现的就是这个功能。...

附件是一个.py文件原代码的含义是将list[]数组进行操作得到一个key利用key和flag进行异或操作,得到16进制的result所以可以得到大致的逆向代码框架重点就是对以下语句进行逆向该语句的含义是keyhex()[2:]zfill(2)...

vm 比较经典的虚拟机的题目是南邮的cg-ctf的题目, 然后先写了前面的cg-ctf的两个题目,其实当时做的时候还没太大虚拟机的感觉,后面接触到hgame的题目,然后再看的时候就感觉到有些那个意思,但是两个题目是基础...

NSSCTF刷题记录

标签: 安全

首先看这个代码的逻辑,我们的可控点是content,同时可以写入文件进去,在unzip函数中extractTo可以解压/tmp的文件到$_SERVER['DOCUMENT_ROOT']."/static/upload/".md5($filename),然后经过一大堆过滤,最后就是...

NSSCTF PWN方向刷题记录

标签: 网络安全

流程:先添加note 0 再删除note 0 再添加note 1 并修改note1 内容为payload note1所在地址空间实则为note 0 所在位置(free后指针没有置为null 存在UAF漏洞)

找到jsfuck进行解密得到:NSSCTF{4[]b0[]8[]5[]0[]1[]6[]-8[]ace-4[]1[]0[]7[]-8[]4[]d0[]-1[]da4[]1[]ab1[]0[]8[]ba}源码后,查看用到了js文件http://node6.anna.nssctf.cn:28119/dist/index.umd.js。查看源码,...

[CISCN 2022 初赛]ez_usb [SWPUCTF 2021 新生赛]你喜欢osu吗? [SWPUCTF 2021 新生赛]Bill [SWPUCTF 2021 新生赛]二维码不止有二维码 [HGAME 2022 week1]好康的流量 [红明谷CTF 2022]MissingFile ...

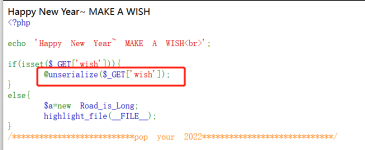

NSSCTF web学习

标签: php

本文为[NSSCTF 2nd] web 复现题解

第十二张图: 新闻联播 一般我晚上 7点或者19.00。第一张图:20%和80% 猜测可能是 28或82。第三张图:而立之年 30而立嘛 肯是30。第二张图:一张八卦图 猜测是08。第六张图:飞机歼-20 20。第七张图:两只黄鹂鸣翠柳...

[NSSCTF 2nd] 2023 web方向和misc方向题解 wp 全

[GKCTF 2021]签到 [NISACTF 2022]bmpnumber [领航杯江苏省赛 2021]签到题 [鹤城杯 2021]Misc2 [鹤城杯 2021]A_MISC [GXYCTF 2019]CheckIn [HDCTF 2023]hardMisc [NSSRound#1 Basic]cut_into_thirds ...

NSSCTF逆向刷题记录

标签: java 前端 javascript

是一个自定义的内存复制函数,用于将一个内存区域的数据复制到另一个内存区域。在这个代码片段中,qmemcpy的作用是将Source数组的一部分数据复制到另一个数组中。对source数组没有影响。base64函数basechange函数...

【代码】[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ②。

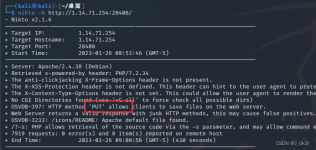

此处主要在NSSCTF平台()上开展刷题。

难度:basic。

【代码】NSSCTF之Misc篇刷题记录⑧。

[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录wp

根据出题人的本意是让我们上传一个包,然后去加载那个包require得到的是module.exports的内容,所以先上传一个js文件好像是没有curl这个命令,所以这里要用wget。总之,该应用程序使用 Express 框架创建了一个服务器...

NSSCTF 2nd WEB

标签: web安全

当我们上传test.php/.这样的文件时候,因为file_put_contents()第一个参数是文件路径,操作系统会认为你要在test1.php文件所在的目录中创建一个名为....这里绕过的主要原理是Tornado模板在渲染时会执行__tt_utf8(__tt_...

【代码】NSSCTF之Web篇刷题记录(12)

ls发现根目录下有一个flag文件,然后用cat把他读取出来就行了。然后就得到了flag。

推荐文章

- 饺子播放器Jzvd使用过程中遇到的问题汇总-程序员宅基地

- python- flask current_app详解,与 current_app._get_current_object()的区别以及异步发送邮件实例-程序员宅基地

- 堪比ps的mac修图软件 Pixelmator Pro 2.0.6中文版 支持Silicon M1_pixelmator堆栈-程序员宅基地

- 「USACO2015」 最大流 - 树上差分_usaco 差分-程序员宅基地

- Leetcode #315: 计算右侧小于当前元素的个数_找元素右边比他小的数字-程序员宅基地

- HTTP图解读书笔记(第六章 HTTP首部)响应首部字段_web响应的首部内容-程序员宅基地

- Centos7最简搭建NFS服务器_centos7 搭建nfs server-程序员宅基地

- Springboot整合Mybatis-Plus使用总结(mybatis 坑补充)_mybaitis-plus ruledataobjectattributemapper' and '-程序员宅基地

- EECE 1080C / Programming for ECESummer 2022 Laboratory 4: Global Functions Practice_eece1080c-程序员宅基地

- 洛谷p4777 【模板】扩展中国剩余定理-程序员宅基地