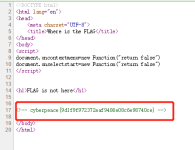

思路:首先数据库加密才用的是md5加密,md5加密后是42位,题目给出的是43位,手抖了一下,说明多了一位,就多试几次减去一位,直到得出答案。 答案为wctf{idf}

”CTF练习“ 的搜索结果

2.使用“python sqlmap.py -r “1.txt” --level 3 --batch”进行探测注入,然后使用“python sqlmap.py -r “1.txt” --level 3 --batch --dbs”获取数据库,然后依次获取表,字段,字段的内容,最后得到flag.2....

ctf题解(详细版),拯救痛苦大学生(我真的做得好痛苦)

CTF在线练习平台 IDF实验室: http://ctf.idf.cn/ XCTF_OJ竞赛平台:http://oj.xctf.org.cn/problem_archives 网络信息安全攻防学习平台:http://hackinglab.cn/ OWASP在线网络安全攻防实验室:...

常规密码学加解密脚本(python) 文章目录一、凯撒加解密(python3)二、base64和base32解密(python2)三、RC4加解密(python3)四、差...一、凯撒加解密(python3) def change(c,i): c = c.lower() num = ord(c)

libc-2.23 mallopt global_max_fast _IO_2_1_stdout_ orw

靶场练习

知识点: 要成功上传才能得到提示。 filename是文件格式 Content-type 是文件类型 要求文件内容里有什么内容,可以使用burp里的repeater直接进行增删改查。

005-CTF web题型总结-第五课 CTF WEB实战练习(一)

靶场练习

靶场练习

007-CTF web题型总结-第七课 CTF WEB实战练习(三)

006-CTF web题型总结-第六课 CTF WEB实战练习(二)

靶场练习

靶场练习

CTF-入门一 这篇文章是我写的第一篇博客,同时也是我CTF学习的开始。这篇博客主要的内容关于 (1)CTF的简要介绍 (2)kalin系统的安装和简要使用 (3)burpsuite的介绍和使用 (4)bugku WEB基础题解前八 (5)涵盖...

http://www.sec-wiki.com/skill/安全技能学习路线(迷茫就看它) https://wiki.x10sec.org/ 介绍了CTF各个方向的基础知识 逆向 http://www.52pojie.cn/ 吾爱破解 http://bbs.pediy.com/ ...Ctf练习 http://...

日常练习,其他方向的wp后续给出。

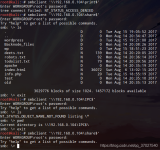

修改请求为 POST /?127.0.0.1%0als 列出当前目录。

继上一篇总结:CTF web题型总结-第五课 CTF WEB实战练习(一)以下也是我在bugku练习的解题过程。以下内容大多是我在Bugku自己操作练习,有部分来源于网络,我只是在前人的基础上,对CET WEB进行一个总结;-----------...

1.首先看题目像SQL注入,于是用burpsuit抓包。针对数据库web2(与题目名字一致)再爆表名,使用指令。备注:本文仅供自用,如有错误,欢迎指出。得到列名,再对列进行爆破,使用指令。把以上所有内容复制到1.txt中。...

这几天做的一些CTF之WEB方向的题,才入门所以会写一些心得。1~7题的心得,不喜勿喷。我会坚持下去的。 一.post和get请求方式的不同 1.get:较为简单,如果叫你输入数值的话,直接在URL后面加就行了。格式如下: ...

CTF 简介 CTF竞赛流程 参赛团队之间通过进行攻防对抗、程序分析等形式,率先从主办方给出的比赛环境中得到一串具有一定格式的字符串或其他内容,并将其提交给主办方,从而夺得分数。为了方便称呼,我们把这样的内容...

快速搭建属于自己的CTF练习平台

兵无常势,水无常形,能因敌而致胜者,谓之神 ...CTF-8 虚拟机 NAT 网络连接 1. 主机发现 fping -asg 10.10.16.0/24 访问靶机 http://10.10.16.138 查看源代码,发现 flag 2. 端口扫描 nmap -A -v -s...

CTF新手训练之MISC

CTF-100题.-----------------天天练习------------------学习 100小题,试例练习

推荐文章

- 【解决报错】java.sql.SQLException: Access denied for user 'root'@'localhost' (using password: YES)-程序员宅基地

- echart y轴显示小数或整数_echarts y轴显示16位小数-程序员宅基地

- Android客户端和Internet的交互_android与internet-程序员宅基地

- linux新建分区步骤_linux创建基本分区的步骤-程序员宅基地

- 信号处理-小波变换4-DWT离散小波变换概念及离散小波变换实现滤波_dwt离散小波变换进行滤波-程序员宅基地

- Ubuntu 10.10中成功安装ns-allinone-2.34_进入/home/ubuntu1/ns-allinone-2.34目录cd /home/ubuntu1-程序员宅基地

- 使用AES算法对字符串进行加解密_java 判断aes加密 与否-程序员宅基地

- DFS深度优先搜索(前序、中序、后序遍历)非递归标准模板_深度优先搜索 无递归-程序员宅基地

- 程序员面试字节跳动,被怼了~_字节跳动java什么技术站-程序员宅基地

- 嵌入式软考备考(五)安全性基础知识-程序员宅基地