”CTF基础练习“ 的搜索结果

打开网址 说明只要通过GET传参方式,变量what的值为flag即可 flag为:flag{bugku_get_su8kej2en}

刚刚接触ctf没多久,做ctf-练习平台上的题目,有些新的题目,在网上没有找到对应的writeup,所以做了之后就想自己写一个,也顺便理理自己的思路。(没有太多经验…可能对有些题目的理解还不深刻…) 签到题 加群...

CTF是一种流行的信息安全竞赛形式,其英文名可直译为“夺得Flag”,也可意译为“夺旗赛”。其大致流程是,参赛团队之间通过进行攻防对抗、程序分析等形式,率先从主办方给出的比赛环境中得到一串具有一定格式的字符...

PWN,Reverse:偏重对汇编,逆向的理解;Gypto:偏重对数学,算法的深入学习;...都要学的内容:Linux基础、计算机组成原理,操作系统原理,网络协议分析;A方向:IDA工具使用(f5插件),逆向工程...

【CTF】- 练习日志8.25-27

标签: 安全

ctf练习记录

BUUCTF平台的刷题之旅 Web

计算器3.Web基础$_GET4.Web基础$_POST5.矛盾6.Web37.域名解析8.你必须让他停下9.本地包含10.变量111.Web512.头等舱13.网站被黑14.管理员系统15.Web416.flag在index中17.输入密码查看flag18.点击100万次19.备份是个好...

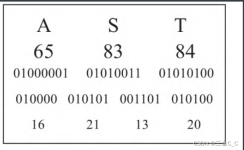

1.这是一张单纯的图片?? 用notepad++打开发现图片末尾有串代码,Unicode转ASCII即可得到 key{you are right} ...下载解压发现是一张图片,查看属性知道图片高宽,但实际显示不完整,用winhex打开图片修改数值 ...

最近在学习流量分析这块的内容,找到一篇不错的文章,就准备复盘一下。 ...Q1 打开这个流量包,大致分析一下是一个邮箱请求登陆的一个流量包,一眼就看见了 user和pass,需要base64解密一下即可。 ...

CTF-练习平台writeupCTF-练习平台MISC滴答~滴看标题基本就知道是摩尔斯密码“.”、”-“,直接在线摩尔斯解密 聪明的小羊小羊。。。老套路 翻栅栏,栅栏密码。。。比较简单,直接看出来是两栏加密 KEY{sad23jjdsa...

CTF/CTF练习平台 --SQL注入测试【sql宽字节注入与 , 23】

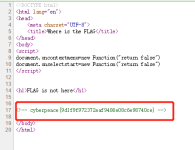

通过代码我们可以发现,题目分析:flag在变量中,GET方式从地址栏传参,Isset()检测变量是否已设置并非NULL,preg_match()用于执行一个正则表达式匹配,/^ 开始, \w表示任意一个单词字符,即[a-zA-Z0-9_] ,+将前面的...

web 1.web2 这题查看源代码即可,火狐浏览器f12,查看器。 2.计算器 f12查看器,找到下面这行: <input type="text" class=...这个确实是基础,在get请求时,传入参数形式是在url后面加 ?参数=值。多个参数用 ?参...

2.使用“python sqlmap.py -r “1.txt” --level 3 --batch”进行探测注入,然后使用“python sqlmap.py -r “1.txt” --level 3 --batch --dbs”获取数据库,然后依次获取表,字段,字段的内容,最后得到flag.2....

CTF竞赛概述 CTF(Capture The Flag)竞赛是一种网络安全技能竞赛,旨在考察参赛者在网络安全领域的实战能力和解决问题的能力。参赛者需要通过解决一系列的难题来获取旗标(Flag),这些题目涵盖了密码学、Web安全...

入门PWN不可能无痛,但尽量会减轻大家的痛苦,怎么说呢,就像博主在你们前面一步的位置,帮你们挡着一点风浪前进。

CTF SQL注入

CTF练习:综合测试低难度环境准备信息收集fuzz注入上传shell进入靶机与提权 靶机地址: 链接: https://pan.baidu.com/s/1dUDG3Lxj2-It9_EC0T7XyA 提取码: 4s12 环境准备 开启两台机器,一台靶机一台kali攻击机,配置...

网安新战场:CTF

BUUCTF练习 密码题1-25

CTF刷题网站汇总(包括本地可以自己搭建的) CTF刷题平台汇总(欢迎各位师傅们补充) 第一个当然是CTFshow啦!https://ctf.show/ 攻防世界 https://adworld.xctf.org.cn/ Bugku https://ctf.bugku.com/ 论剑场 ...

推荐文章

- Android 编译so文件 MP4V2_android下编译mp4v2-程序员宅基地

- 通讯录Contact_02_contact文件内容-程序员宅基地

- Qt笔记(四十二)之QZXing的编译 配置 使用_qzxingfilterrunnable error:-程序员宅基地

- 关于画图软件Dia打开程序始终为英文界面的问题-程序员宅基地

- OpenCV从入门到精通实战(二)——文档OCR识别(tesseract)-程序员宅基地

- 详解avcodec_receive_packet 11_avcodec_receive_packet eagain-程序员宅基地

- OpenGL SuperBible 7th源码编译记录_superbible7-media github-程序员宅基地

- Wireshark简单使用-程序员宅基地

- MXNet 粗糙的使用指南_iou loss mxnet-程序员宅基地

- iOS对ipa包进行代码混淆《二》 ---代码混淆_ipa包混淆-程序员宅基地