”CTFHub“ 的搜索结果

几个大方向的思路:没有PIE:ret2libcNX关闭:ret2shellcode其他思路:ret2csu、ret2text 【程序本身有先检查开了什么保护没有开保护 并且是64 的放入ida64查看字符串发现没有shell我们看看主函数发现有read函数 ...

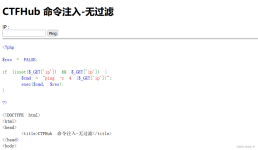

CTFHub 命令注入-综合练习

标签: 网络安全

1.因为运算符被过滤掉了,我们先用分号测试一下命令是否执行;2.接下来我们用cat命令查看flag文件。发现可以执行,并且找到了flag文件。然后右键查看网页源代码,找到hub.

CTFHub 文件上传

标签: 其他

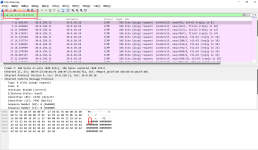

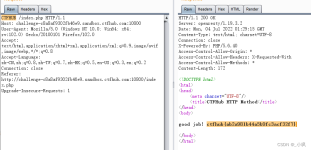

ctfhub-远程包含

标签: web安全

CTFHUB历年真题练习

标签: php sql postgresql

ctfhub目录遍历

ctfhub 彩蛋

ctfhub 技能树-web-信息泄露

简单分析网页显示内容中的源代码,判断如果参数以 php:// 开头,那么执行 include 函数将参数值作为文件包含进来。否则,输出字符串 Hacker!!! 。

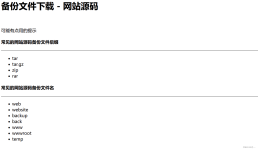

ctfhub-网站源码

标签: 安全

绕过xss关键词过滤,双写绕过和大小写绕过是比较常见的方式

ctfhub-vim缓存

标签: 安全

ctfhub-vim缓存

推荐文章

- cocos creator 实现截屏截图切割转成 base64分享--facebook小游戏截图base64分享,微信小游戏截图分享【白玉无冰】每天进步一点点_cocos上传base64-程序员宅基地

- Docker_error running 'docker: compose deployment': server-程序员宅基地

- ChannelSftp下载目录下所有或指定文件、ChannelSftp获取某目录下所有文件名称、InputStream转File_channelsftp.lsentry获取文件全路径-程序员宅基地

- Hbase ERROR: Can‘t get master address from ZooKeeper; znode data == null 解决方案_error: can't get master address from zookeeper; zn-程序员宅基地

- KMP的最小循环节_kmp求最小循环节-程序员宅基地

- 详解ROI-Pooling与ROI-Align_roi pooling和roi align-程序员宅基地

- Imx6ull开发板Linux常用查看系统信息指令_armv7 processor rev 2 (v7l)-程序员宅基地

- java SSH面试资料-程序员宅基地

- ant design vue table 高度自适应_对比1万2千个Vue.js开源项目发现最实用的 TOP45!火速拿来用!...-程序员宅基地

- 程序员需要知道的缩写和专业名词-程序员宅基地