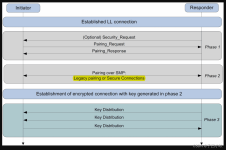

配对是两个BLE设备交换设备信息以建立安全链接的过程。这个过程在BLE 4.2设备和旧的4.1和4.0设备之间有些不同。这些过程在下面的章节中详细说明。4.0和4.1设备:4.0和4.1设备的配对过程,也被称为LE传统配对(LE ...

”BLE安全“ 的搜索结果

议程 BLE应用场景它又是怎样工作的 又如何分析BLE通讯内容呢 案例分享 如何防御

150家蓝牙技术联盟会员公司都参与了mesh的创建 mesh 网络基本概况 mesh 网络基本概念 设备管理 mesh设备的兼容 安全性概览 启动配置

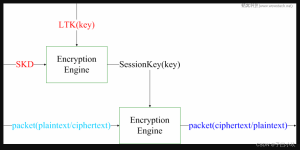

蓝牙安全模型包括五个不同的安全特性:配对,绑定,设备鉴权,加密和消息完整性。 配对:创建一个或多个共享密钥的过程 绑定:保存配对中创建的密钥的行为,用于后续的连接,形成一个信任的设备对 设备鉴权:验证...

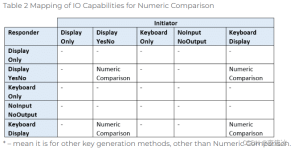

在这种模型中,只有显示屏的设备显示一个6位数的数字,然后用户在具有输入能力的设备上输入该数字。设备验证阶段如下图所示,注意与LSC不一样的地方在于,SSP的设备双方都是申验者和验证者,即通信的设备既会验证...

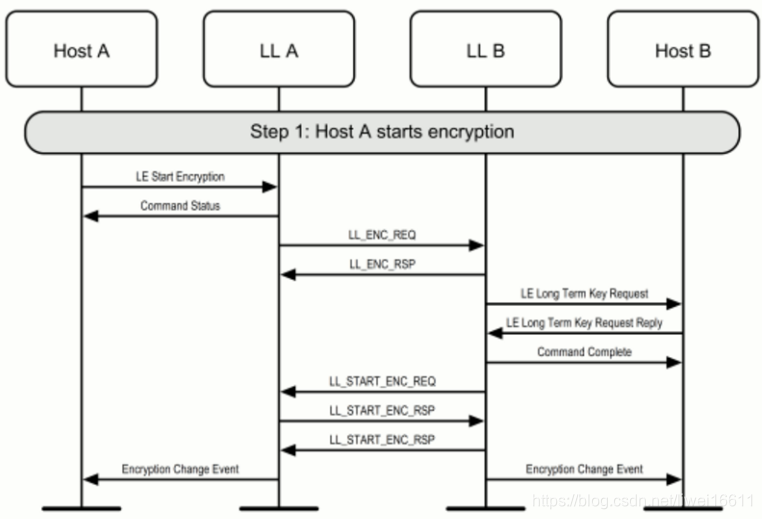

根据蓝牙核心规范中的描述,绑定的目的是为了两个 ...BLE 安全管理理是采⽤用调⽤用 BLE GAP 的 API 相关的加密函数,注册 BLE GAP callback,并通过事件返回获取当前的加密状态。1、BLE 加密流程。2、BLE 绑定流程。

* 本文作者:麦片与老干妈,本文属FreeBuf原创奖励计划,未经许可禁止转载0x00前言文章迟到了3个月,太忙自己又太懒对不住~~上次文章主要...0x01 BLE安全基础先看看BLE的基础知识,以及BLE自身在安全方面的考虑。B...

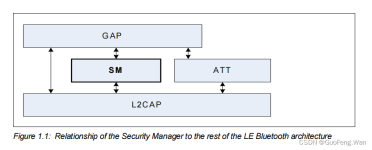

前言 注1:此SM是Security ...书接上文,我们在“蓝牙协议分析(10)_BLE安全机制之LE Encryption”中介绍了BLE安全机制中的终极武器----数据加密。不过使用这把武器有个前提,那就是双方要共同拥有一个加密key(...

【转载】BLE安全机制从入门到放弃

标签: BLE

BLE安全机制从入门到放弃 原文作者: Jayden Huang 原文链接: https://jaydenh215.github.io...

课时名称课时知识点BLE安全管理概述BLE安全管理概述

这里写自定义目录标题欢迎使用Markdown编辑器新的改变功能快捷键合理的创建标题,有助于目录的生成如何改变文本的样式插入链接与图片如何插入一段漂亮的代码片生成一个适合你的列表创建一个表格设定内容居中、居左、...

在万物联网的时代,安全问题将会受到非常严峻的挑战(相应地,也会获得最大的关注度),因为我们身边的每一个IOT设备,都是一个处于封印状态的天眼,随时都有被开启的危险。想想下面的场景吧: 凌晨2点,x米手环的...

BLE设备每次广播时,会在3个广播信道(37/38/39,对应的中心频率是2402MHz,2426MHz,2480MHz)上发送相同的报文,这些报文被称为一个广播事件。属性协议层(Attribute Protocol,ATT):定义了访问对端设备上数据的...

Bluetooth LE-Security: method, tools and stack Bluetooth LE Vulnerability 1. ... BlueBorne - A New Class of Airborne Attacks that can Remotely Compromise Any Linux/IoT Device ...

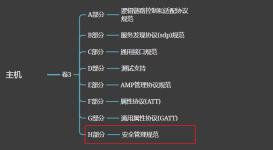

前言 基本概念解读 Paring(配对) Bonding(绑定) STK短期秘钥、LTK长期秘钥等 Paring配对流程及命令 阶段1:配对特性交换Paring流程及命令 阶段2:密钥生成 阶段3:秘密信息分发 绑定,重连和加密 ...

BLE分类 SMART READY:支持BR/EDR/LE ...安全问题 通过linux工具包和蓝牙加密狗,可以轻易扫描/连接并读/写BLE设备的数据。 http://object-network.blogspot.com/2014/01/scanning-ble-adverts-from-linux.html https:

推荐文章

- centos7初始化mysql 5.7.9(源码安装)-程序员宅基地

- undefined reference to `cvHaarDetectObjects'()(人脸检测)_cvhaardetectobjects未定义-程序员宅基地

- 如何将参数传递给批处理文件?_批处理 传递参数-程序员宅基地

- C++的一些小总结 类 静态成员变量/函数 this指针_c++ class 静态指针函数-程序员宅基地

- springboot小区物业管理系统7ffeo[独有源码]如何选择高质量的计算机毕业设计_小区物业管理系统er图-程序员宅基地

- mac-gradle的安装和配置,掌握这些知识点再也不怕面试通不过_mac gradle配置-程序员宅基地

- 2032:【例4.18】分解质因数(信奥一本通)-程序员宅基地

- html怎么设置默认状态,网页中如何设置默认图片?方式介绍-程序员宅基地

- milp的matlab的案例代码_matlab30个案例分析案例5代码-程序员宅基地

- html实现/ 简约好看、美观大方的个人导航页源码/开源个人主页html源码_个人导航html-程序员宅基地